SSH (расшифровывается как Secure Shell — «защищённая оболочка») — это защищённый сетевой протокол, предназначенный для доступа к удалённым системам, их управления и эксплуатации через ненадёжную сеть. Он позволяет администраторам, разработчикам, инженерам и автоматизированным системам входить на удалённые серверы, выполнять команды, передавать файлы, создавать шифрованные туннели и управлять инфраструктурой без передачи конфиденциальной информации в открытом виде.

До широкого распространения SSH удалённое администрирование чаще всего основывалось на устаревших инструментах, которые передавали имена пользователей, пароли и данные сессии с минимальным шифрованием или вообще без него. Это создавало серьёзные риски для безопасности, особенно при доступе к системам через общие, публичные сети или интернет. SSH был разработан для решения этой проблемы, обеспечивая шифрование, аутентификацию и защиту целостности удалённых коммуникаций.

Сегодня SSH широко используется при администрировании серверов на базе Linux и Unix, в облачных вычислениях, управлении сетевым оборудованием, разработке программного обеспечения, автоматизации DevOps, доступе к репозиториям Git, защищённой передаче файлов, удалённом устранении неисправностей, туннелировании трафика к базам данных, во встраиваемых системах, промышленных шлюзах и операциях кибербезопасности. Это один из важнейших инструментов для безопасного управления инфраструктурой.

Что такое SSH?

Определение и основное назначение

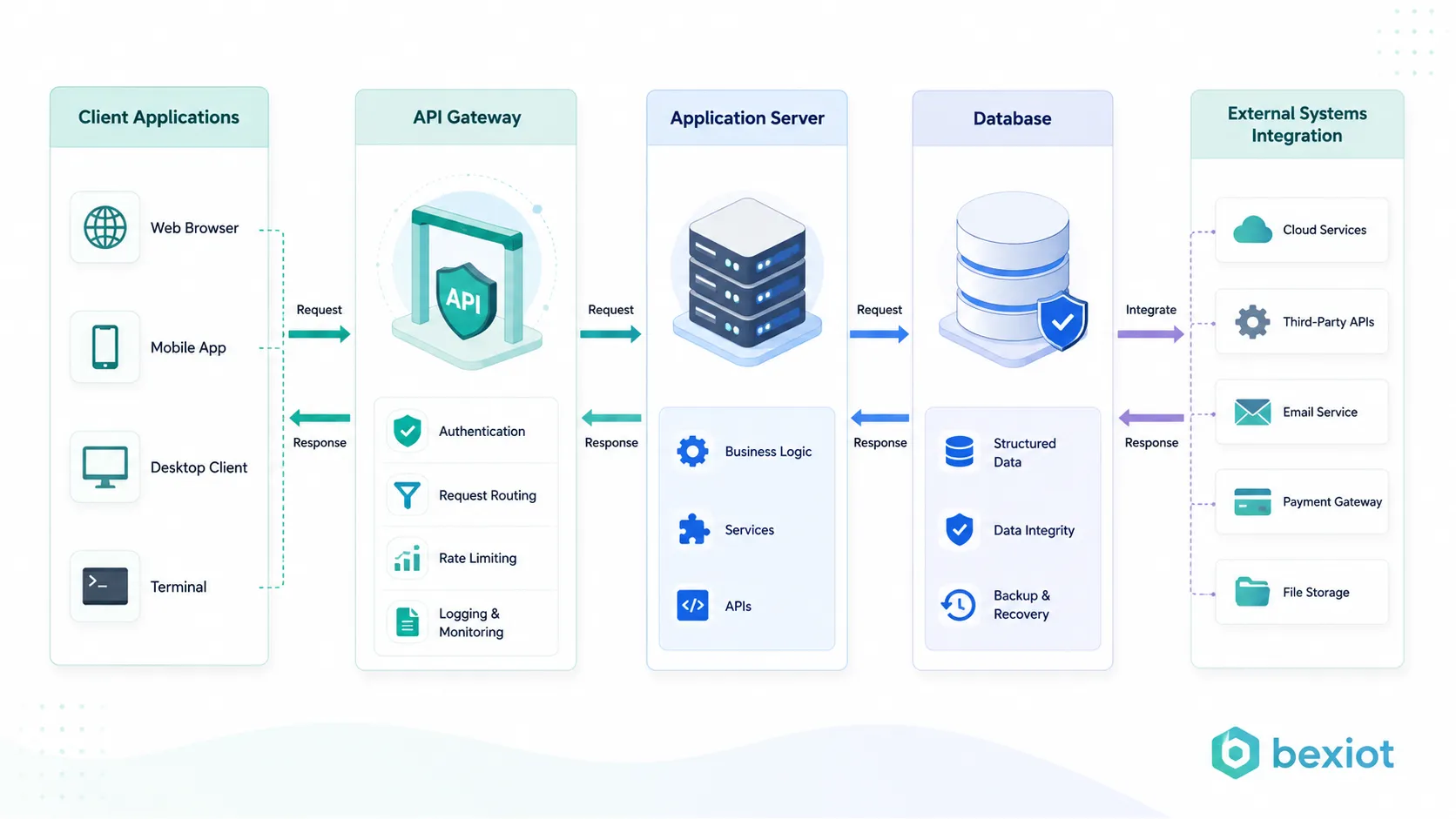

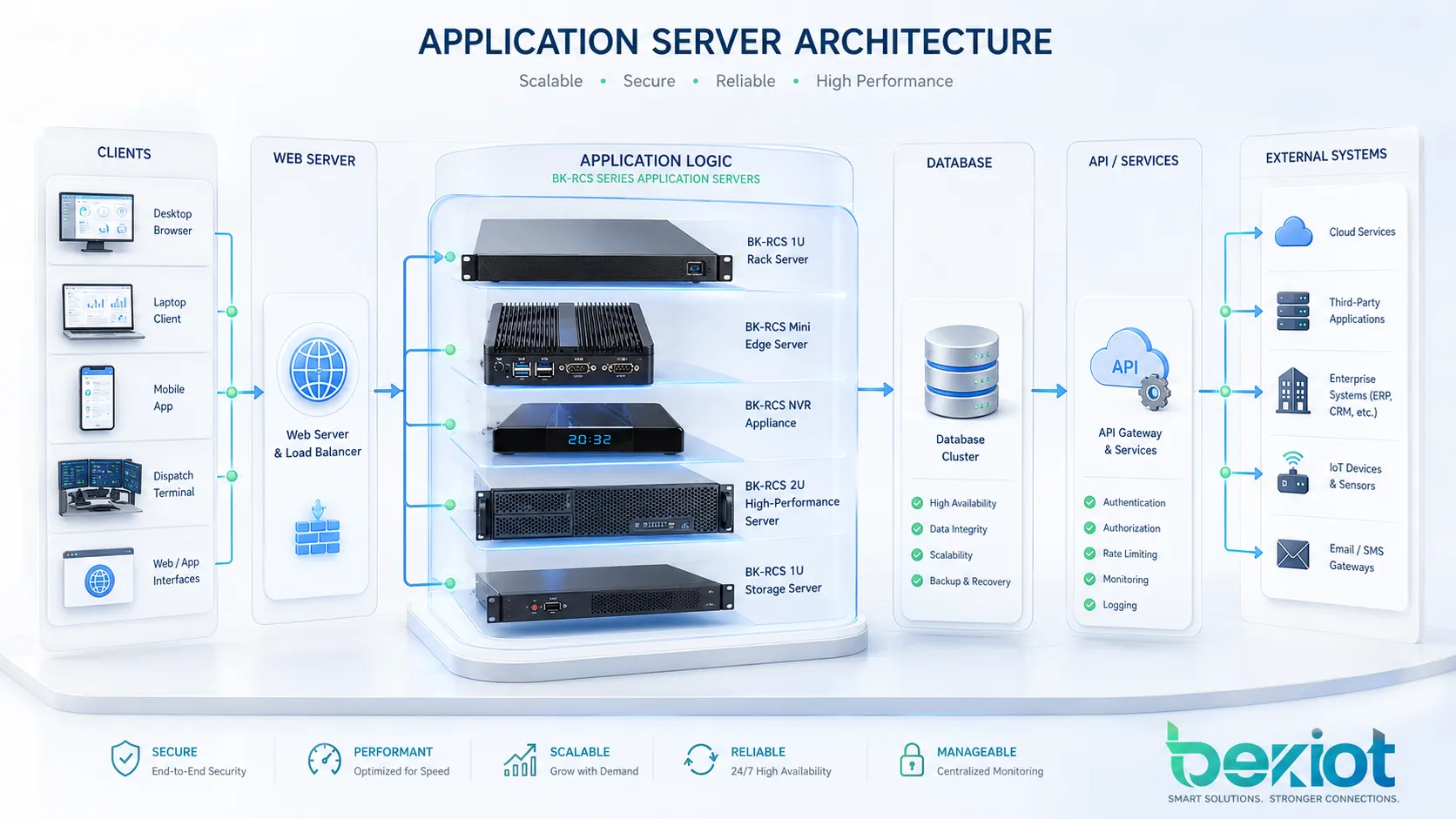

SSH — это криптографический сетевой протокол, который создаёт защищённый канал между клиентом и сервером. Клиентом обычно выступает компьютер пользователя, терминал, инструмент автоматизации или рабочая станция администратора. Сервером является удалённая машина, устройство, виртуальная машина, облачный экземпляр, маршрутизатор, межсетевой экран, шлюз или встраиваемая система, к которой осуществляется доступ.

Основная цель SSH — безопасный удалённый доступ. Он защищает коммуникации за счёт шифрования сессии, проверки личности сервера, аутентификации пользователя и контроля того, что передаваемые данные не были изменены в процессе передачи. Это делает SSH идеальным решением для административных задач, требующих конфиденциальности и доверия.

На практике SSH позволяет пользователю открыть защищённую сессию терминала на удалённой системе. После подключения пользователь может выполнять команды, редактировать файлы, перезапускать сервисы, проверять журналы, разворачивать программное обеспечение, управлять правами доступа и выполнять техническое обслуживание так, как если бы он работал непосредственно за этой машиной.

SSH предоставляет безопасный способ управления удалёнными системами, защищая учётные данные для входа, команды, файлы и данные сессии от утечки в сети.

Почему SSH так важен

SSH имеет критическое значение, потому что удалённое управление является неотъемлемой частью современных ИТ-операций. Серверы, облачные платформы, маршрутизаторы, виртуальные машины, контейнеры, межсетевые экраны, базы данных и среды приложений часто нуждаются в удалённом управлении. Без защищённого протокола каждая удалённая сессия может привести к утечке конфиденциальных учётных данных или операционных данных.

SSH снижает этот риск за счёт шифрования канала связи. Даже если трафик проходит через общую сеть, беспроводную сеть, публичный интернет-маршрут или ненадёжный сегмент, содержимое сессии защищено от случайного или целенаправленного перехвата. Злоумышленники могут увидеть факт наличия соединения, но не смогут прочитать команды или учётные данные при правильной настройке SSH.

Также SSH поддерживает автоматизацию. Скрипты развёртывания, инструменты резервного копирования, системы конфигурации, задачи мониторинга и конвейеры CI/CD могут безопасно подключаться к системам без необходимости интерактивного доступа каждый раз. Это делает SSH ценным инструментом как для администраторов, так и для автоматизированных операций.

Как работает SSH

Модель клиент-сервер

SSH работает по модели клиент-сервер. Сервер SSH запускается на удалённой машине и ожидает входящих запросов на подключение по SSH. Клиент SSH запускается на устройстве пользователя или в системе автоматизации. Когда пользователь инициирует сессию SSH, клиент связывается с сервером и запускает процесс безопасного согласования параметров соединения.

В ходе этого процесса клиент и сервер согласовывают поддерживаемые алгоритмы, устанавливают ключи шифрования сессии, проверяют личность сервера и аутентифицируют пользователя. После установки защищённой сессии пользователь может получить доступ к командной оболочке, выполнить команду, передать файлы или создать туннель в зависимости от прав доступа и конфигурации.

Эта модель проста, но очень мощная. Одна и та же базовая структура SSH может использоваться для интерактивного администрирования, автоматизированного развёртывания, операций с Git, безопасного копирования файлов, проброса портов и многих других рабочих процессов удалённого доступа.

Безопасность транспортного уровня

Транспортный уровень SSH устанавливает защищённый канал связи. Он отвечает за согласование алгоритмов, обмен ключами, аутентификацию сервера, шифрование, проверку целостности данных, а иногда и за сжатие. Именно этот уровень гарантирует, что данные, передаваемые между клиентом и сервером, защищены от прослушивания и подделки.

Обмен ключами позволяет обеим сторонам создать общие ключи сессии без прямой передачи этих ключей по сети. В дальнейшем эти ключи сессии используются для шифрования коммуникаций. Защита целостности помогает обнаружить, были ли пакеты изменены в процессе передачи.

Также важна аутентификация сервера. Клиент проверяет хост-ключ сервера, чтобы снизить риск подключения к поддельному серверу. Если ключ сервера неожиданно изменится, клиент SSH предупредит пользователя — это может указывать как на законную замену сервера, так и на возможную атаку «человек посередине».

Аутентификация пользователя

После установки транспортного уровня SSH выполняет аутентификацию пользователя. К наиболее распространённым методам относятся аутентификация по паролю и аутентификация по открытым ключам. Аутентификация по открытым ключам повсеместно рекомендуется для административного доступа, так как она исключает передачу многоразовых паролей и может сочетаться с кодовыми фразами, контролем доступа и политиками управления ключами.

При аутентификации по открытым ключам пользователь хранит закрытый ключ на стороне клиента, а соответствующий открытый ключ размещает на сервере. В процессе входа в систему сервер проверяет, что у клиента есть правильный закрытый ключ, без необходимости передавать сам закрытый ключ по сети. Это обеспечивает надёжный метод аутентификации при правильном создании, хранении и защите ключей.

В некоторых средах также используются многофакторная аутентификация, сертификаты, аппаратные ключи безопасности, централизованные системы идентификации или аутентификация на основе хоста. Выбор подходящего метода зависит от требований к безопасности, масштаба пользовательской базы, рабочих процессов и нормативных требований.

Уровень соединения и каналы

Уровень соединения SSH позволяет запускать несколько защищённых каналов в рамках одной сессии SSH. Каждый канал может обеспечивать интерактивную командную оболочку, выполнение команды, передачу файлов, проброс портов или поддержку другого сервиса. Такой многоуровневый дизайн обеспечивает гибкость протокола.

Например, пользователь может открыть сессию терминала, выполнить удалённую команду и пробросить локальный порт в рамках одного соединения по протоколу SSH. Такие инструменты, как SCP, SFTP, Git поверх SSH и туннелирование SSH, используют эту защищённую основу для предоставления конкретных сервисов.

Это одна из причин постоянной популярности SSH: это не только инструмент удалённого входа, а полноценная платформа защищённой транспортировки для множества административных и разработческих задач.

Основные функции SSH

Шифрованный удалённый вход

Шифрованный удалённый вход — самая известная функция SSH. Она позволяет пользователям безопасно получить доступ к удалённой командной оболочке и выполнять административные задачи. Всё содержимое сессии, включая команды и результаты их выполнения, защищено шифрованием.

Эта функция критически важна для администрирования серверов. Администраторы могут управлять системами из удалённых локаций, не подвергая риску учётные данные и содержимое команд в сети. Особенно это актуально для облачных серверов, удалённых дата-центров, управляемого хостинга и распределённой инфраструктуры.

Шифрованный удалённый вход также незаменим при аварийном устранении неисправностей. При сбое сервиса администраторы могут безопасно подключиться, изучить журналы, перезапустить процессы, изменить конфигурацию и восстановить работоспособность системы.

Аутентификация по открытым ключам

Аутентификация по открытым ключам повышает безопасность и удобство по сравнению с доступом только по паролю. Пользователи могут проходить аутентификацию с помощью криптографических пар ключей вместо ввода пароля при каждой сессии. Закрытый ключ остаётся на стороне клиента, а открытый устанавливается на сервере.

Этот метод одинаково полезен как для людей, так и для систем автоматизации. Инструменты развёртывания, скрипты резервного копирования, системы управления конфигурацией и конвейеры CI/CD могут безопасно проходить аутентификацию с помощью выделенных ключей. Доступ также можно ограничить по учётной записи пользователя, набору разрешённых команд, исходному адресу или политике использования ключей.

Аутентификация по открытым ключам требует аккуратного управления. Закрытые ключи должны быть защищены строгими правами доступа к файлам, кодовыми фразами (при необходимости), безопасным хранилищем, политиками ротации и удаления при увольнении пользователей из организации.

Защищённая передача файлов

SSH поддерживает защищённую передачу файлов через инструменты и протоколы, такие как SCP и SFTP. Эти методы позволяют пользователям загружать, скачивать и управлять файлами по шифрованному соединению. Это удобно для передачи конфигурационных файлов, журналов, скриптов, резервных копий, пакетов программного обеспечения и отчётов.

SFTP используется повсеместно, так как предоставляет полноценные возможности управления файлами: просмотр содержимого каталогов, изменение прав доступа, переименование файлов и их безопасная передача. В отличие от устаревших методов передачи файлов, которые могут раскрывать учётные данные или содержимое, SFTP использует слой безопасности SSH.

Защищённая передача файлов играет важную роль в администрировании систем, развёртывании программного обеспечения, обмене данными, рабочих процессах резервного копирования и операциях управляемых сервисов.

Проброс портов и туннелирование

Проброс портов SSH позволяет пользователям создавать шифрованные туннели для другого сетевого трафика. Это можно использовать для безопасного доступа к внутренним сервисам, защиты соединений с базами данных, доступа к сервисам разработки за межсетевым экраном или перенаправления трафика через хост-бастион.

Локальный проброс отправляет трафик с локального порта через соединение SSH на удалённый адрес назначения. Удалённый проброс открывает порт на удалённой стороне и перенаправляет трафик обратно через сессию SSH. Динамический проброс может работать как SOCKS-прокси для выбранного трафика.

Туннелирование SSH — мощный инструмент, но он требует контроля. Неуправляемые туннели могут обходить сетевые механизмы безопасности или создавать скрытые пути доступа. Организации должны определить чёткие политики, где и как разрешено использовать туннелирование.

Удалённое выполнение команд

SSH позволяет выполнять команды на удалённой системе без открытия полноценной интерактивной командной оболочки. Это удобно для автоматизации, мониторинга, технического обслуживания, развёртывания и пакетных операций. Например, администратор может удалённо запустить проверку состояния системы, перезапустить сервис, собрать журналы или выполнить скрипт.

Удалённое выполнение команд широко используется в DevOps и автоматизации инфраструктуры. Инструменты могут подключаться к множеству серверов, применять обновления, собирать информацию или выполнять задачи технического обслуживания в безопасном режиме.

Из-за высоких полномочий удалённого выполнения команд права доступа должны быть тщательно ограничены. Сервисные учётные записи должны иметь только тот доступ, который необходим для выполнения их задач.

Распространённые сценарии использования SSH

Администрирование серверов

Администрирование серверов — самый распространённый сценарий использования SSH. Администраторы используют его для подключения к системам на базе Linux, Unix и другим совместимым платформам для управления сервисами, пользователями, пакетами, журналами, хранилищем, правилами межсетевого экрана и конфигурацией приложений.

SSH особенно важен для безголовых серверов, у которых нет локального монитора или графического интерфейса. Облачные экземпляры, виртуальные машины, хостинговые серверы, хосты контейнеров и удалённые устройства почти полностью управляются через SSH.

Правильно спроектированный доступ по SSH должен включать надёжную аутентификацию, ограниченные права пользователей, ведение журналов, управление ключами и ограниченный административный доступ.

Управление облачной инфраструктурой

Облачная инфраструктура часто зависит от SSH для первоначального доступа, технического обслуживания, восстановления и автоматизации. Инженеры используют SSH для управления виртуальными машинами, устранения неисправностей облачных рабочих нагрузок, настройки сервисов и анализа поведения систем.

В облачных средах доступ по SSH должен тщательно контролироваться. Публичное открытие портов SSH, слабые пароли, повторно используемые ключи или неуправляемые учётные записи администраторов могут создать серьёзные риски. Многие организации используют хосты-бастионы, частные сети, доступ по требованию, группы безопасности или шлюзы доступа с нулевым доверием для снижения рисков.

SSH остаётся ценным инструментом в облачных операциях, но должен сочетаться с надёжным управлением доступом.

Разработка программного обеспечения и доступ к Git

Разработчики используют SSH для доступа к репозиториям Git, развёртывания кода, управления серверами разработки, подключения к системам сборки и выполнения удалённых задач. Git поверх SSH позволяет разработчикам проходить аутентификацию по ключам и безопасно взаимодействовать с репозиториями.

SSH также полезен для рабочих процессов удалённой разработки. Разработчик может подключиться к удалённой машине, редактировать код, запускать тесты, изучать журналы или получить доступ к среде разработки, расположенной на облачном сервере или во внутренней сети.

Для команд разработчиков ключи SSH должны назначаться индивидуальным пользователям, а не использоваться совместно. Это улучшает подотчётность и упрощает отзыв доступа при необходимости.

Защищённая передача файлов и резервное копирование

Передача файлов на основе SSH используется для резервного копирования, сбора журналов, экспорта конфигураций, распространения программного обеспечения и безопасного обмена данными. Такие инструменты, как SFTP, SCP и rsync поверх SSH, могут перемещать файлы между системами, защищая данные в процессе передачи.

Скрипты резервного копирования часто используют ключи SSH для автоматизированной аутентификации. Это позволяет запланированным задачам безопасно копировать файлы без ручного ввода пароля. Однако ключи для автоматизации должны быть по возможности ограничены только необходимыми каталогами и командами.

Защищённая передача резервных копий критически важна, так как они могут содержать конфиденциальную конфигурацию, информацию о пользователях, данные приложений или журналы безопасности.

Управление сетевым оборудованием

Многие маршрутизаторы, коммутаторы, межсетевые экраны, беспроводные контроллеры, промышленные шлюзы и устройства безопасности поддерживают SSH для управления через командную строку. SSH является более безопасной альтернативой незашифрованным протоколам управления.

Сетевые инженеры используют SSH для проверки интерфейсов, изменения конфигурации, просмотра таблиц маршрутизации, обновления прошивки, изучения журналов и устранения проблем с подключением. Поскольку сетевое оборудование относится к критической инфраструктуре, доступ по SSH должен быть ограничен доверенными сетями управления или авторизованными прыжковыми серверами.

Доступ по SSH к сетевому оборудованию также должен использовать надёжные пароли или ключи, права доступа на основе ролей, ведение журналов и резервное копирование конфигураций.

Применение SSH

Корпоративные ИТ-операции

Корпоративные ИТ-команды используют SSH для управления серверами, облачными экземплярами, внутренними инструментами, системами резервного копирования, серверами мониторинга, средами разработки и сетевым оборудованием. Он предоставляет стандартный метод безопасного доступа ко множеству технических систем.

В корпоративных средах доступ по SSH должен быть интегрирован в общую политику идентификации и безопасности. Это может включать централизованное управление пользователями, управление привилегированным доступом, многофакторную аутентификацию, ведение журналов доступа, запись сессий и рабочие процессы утверждения доступа к чувствительным системам.

Правильно управляемая среда SSH повышает операционную эффективность и одновременно снижает риск несанкционированного доступа.

DevOps и автоматизация

Рабочие процессы DevOps часто используют SSH для автоматизированного развёртывания, управления конфигурациями, удалённого выполнения скриптов и обслуживания инфраструктуры. Платформы автоматизации могут использовать SSH для подключения к серверам, применения конфигураций, перезапуска сервисов, распространения файлов и сбора данных о состоянии системы.

SSH ценится за повсеместную поддержку и совместимость с множеством серверных сред. Однако доступ для автоматизации должен быть тщательно спроектирован. Каждый ключ автоматизации должен иметь чёткое назначение, ограниченные права и задокументированного владельца.

Безопасная автоматизация основана на ротации ключей, регулярном пересмотре доступа, ограничении разрешённых команд и ведении журналов.

Кибербезопасность и реагирование на инциденты

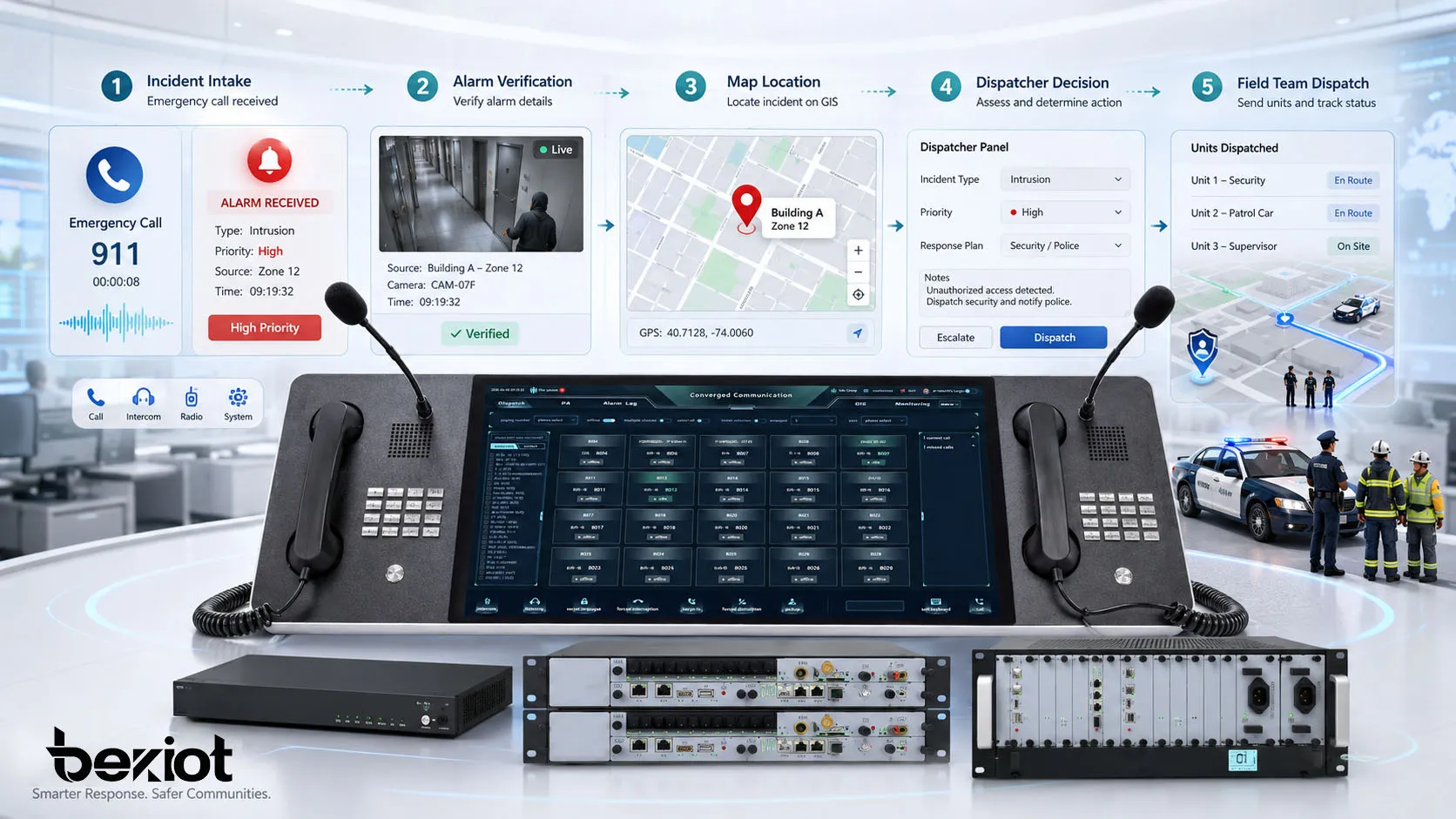

Команды безопасности используют SSH при реагировании на инциденты и судебно-медицинском расследовании. Они могут подключаться к скомпрометированным системам для сбора журналов, изоляции сервисов, анализа процессов, сохранения доказательств или применения экстренных исправлений.

Журналы SSH также помогают обнаружить подозрительную активность. Неудачные попытки входа, необычные исходные адреса, неожиданное использование ключей, добавление новых авторизованных ключей или доступ в нерабочее время могут указывать на попытки компрометации системы.

При реагировании на инциденты SSH следует использовать с осторожностью, чтобы не изменить доказательства без необходимости. Доступ должен регистрироваться и согласовываться с планом расследования.

Встраиваемые системы и промышленное оборудование

SSH используется во встраиваемых системах, IoT-шлюзах, промышленных контроллерах, устройствах на базе Linux, телекоммуникационном оборудовании и узлах граничных вычислений. Инженеры могут использовать SSH для настройки устройств, проверки журналов, обновления программного обеспечения или устранения неисправностей на объектах.

Эти среды часто имеют ограниченные ресурсы и могут быть развёрнуты в удалённых или сложных условиях эксплуатации. Доступ по SSH значительно упрощает техническое обслуживание, но открытые или плохо защищённые сервисы SSH могут создать серьёзные риски для безопасности.

Доступ по SSH к встраиваемым и промышленным системам должен использовать надёжную аутентификацию, сетевые ограничения, безопасные практики работы с прошивкой и тщательное управление учётными записями.

Безопасный доступ через хосты-бастионы

Хост-бастион (также называемый прыжковым сервером) — это защищённая система, используемая как точка входа для доступа к внутренним серверам. Вместо того чтобы открывать доступ к каждому серверу напрямую для администраторов или интернета, организации маршрутизируют доступ по SSH через усиленный хост-бастион.

Такой подход улучшает контроль и видимость. Хост-бастион может обеспечивать принудительную аутентификацию, запись сессий, ограничение адресов назначения и централизованное ведение журналов доступа. Внутренние серверы могут быть размещены в частных сетях и разрешать доступ по SSH только с хоста-бастиона.

Доступ по SSH через бастион широко используется в облачной инфраструктуре, регулируемых средах и крупных корпоративных сетях.

Преимущества SSH

Высокая конфиденциальность

SSH шифрует коммуникации между клиентом и сервером, что защищает имена пользователей, команды, результаты их выполнения, передаваемые файлы и туннелируемый трафик от чтения неавторизованными лицами. Это критически важно при удалённом доступе через ненадёжные сети.

Конфиденциальность важна не только для паролей. Команды, конфигурационные файлы, дампы баз данных, журналы и вывод систем также могут содержать конфиденциальную информацию. SSH защищает эти операционные данные во время передачи.

Высокая конфиденциальность делает SSH идеальным решением для удалённого администрирования и защищённой передачи файлов.

Аутентификация и доверие

SSH поддерживает как аутентификацию сервера, так и аутентификацию пользователя. Аутентификация сервера помогает клиенту убедиться, что он подключается к ожидаемому серверу. Аутентификация пользователя помогает серверу проверить, что пользователь имеет право доступа к системе.

Эта двусторонняя модель доверия снижает риск кражи учётных данных и несанкционированного доступа. Аутентификация по открытым ключам, проверка хост-ключей и многофакторные механизмы могут дополнительно усилить отношения доверия.

Надёжная аутентификация — одна из главных причин, по которым SSH предпочитают для административного доступа вместо устаревших незашифрованных протоколов.

Операционная гибкость

SSH отличается высокой гибкостью, так как поддерживает интерактивный вход, удалённое выполнение команд, защищённую передачу файлов, проброс портов, туннелирование, доступ к Git, автоматизацию и управление устройствами. Один протокол может поддерживать множество операционных задач.

Такая гибкость снижает потребность в отдельных инструментах и создаёт единый метод доступа к разным системам. Администраторы и разработчики могут использовать знакомые команды и рабочие процессы при работе с серверами, облачными экземплярами и сетевым оборудованием.

Та же гибкость требует и соответствующего управления. Организации должны контролировать, какие функции SSH разрешены для разных пользователей и систем.

Поддержка автоматизации

SSH отлично интегрируется с системами автоматизации, так как поддерживает неинтерактивную аутентификацию по ключам и удалённое выполнение команд. Скрипты и инструменты могут использовать SSH для выполнения повторяющихся задач на множестве систем.

Автоматизация снижает ручной труд и помогает поддерживать единообразие конфигураций. Однако автоматизированный доступ по SSH должен быть тщательно ограничен, так как скомпрометированный ключ автоматизации может предоставить широкий доступ к инфраструктуре.

Правильно спроектированная автоматизация использует принцип минимальных привилегий, выделенные учётные записи, ротацию ключей, ограничение разрешённых команд и ведение журналов.

Лучшие практики безопасности SSH

Используйте аутентификацию по открытым ключам

Аутентификация по открытым ключам является рекомендуемым методом для административного доступа по SSH, так как она более надёжна и управляема, чем доступ только по паролю, при правильном использовании. Пользователи должны генерировать безопасные пары ключей и защищать закрытые ключи от несанкционированного доступа.

Закрытые ключи не должны использоваться совместно между пользователями. Каждый администратор или процесс автоматизации должен иметь собственный ключ. Это упрощает отслеживание доступа и его отзыв при необходимости.

для систем с высоким риском аутентификацию по открытым ключам можно сочетать с кодовыми фразами, аппаратными ключами безопасности, сертификатами или многофакторной аутентификацией.

Ограничьте прямую экспозицию сервиса

Сервисы SSH не должны быть открыты шире, чем это необходимо. Публичный доступ из интернета увеличивает риск атак методом грубой силы, компрометации учётных данных, сканирования уязвимостей и попыток несанкционированного доступа.

Организации могут снизить экспозицию с помощью межсетевых экранов, VPN, частных сетей, хостов-бастионов, списков разрешённых адресов, групп безопасности или шлюзов доступа с нулевым доверием. Административный доступ должен быть ограничен только доверенными пользователями и надёжными сетевыми путями.

Ограничение экспозиции — один из самых простых способов сократить поверхность атаки SSH.

Отключайте неиспользуемые учётные записи и слабые методы входа

Неиспользуемые, совместные, стандартные учётные записи и слабые пароли создают риски. Доступ по SSH должен регулярно пересматриваться. Учётные записи, которые больше не нужны, должны быть отключены или удалены.

Многие организации отключают вход по паролю для административных учётных записей и требуют аутентификацию по ключам. Также рекомендуется отключить вход под учётной записью root, обязав администраторов входить под индивидуальными учётными записями и повышать привилегии только при необходимости.

Эти механизмы контроля улучшают подотчётность и снижают вероятность несанкционированного входа в систему.

Защищайте и регулярно ротируйте ключи SSH

Ключи SSH являются мощными учётными данными. При краже закрытого ключа злоумышленник может получить доступ к системам, которые доверяют соответствующему открытому ключу. Ключи должны храниться в безопасном месте и удаляться, когда они больше не нужны.

Организации должны вести реестр авторизованных ключей, регулярно проверять их принадлежность, ротировать ключи при смене роли пользователя и удалять ключи бывших сотрудников или устаревших инструментов автоматизации.

Управление ключами — одна из важнейших составляющих безопасности SSH.

Мониторьте активность по SSH

Активность по SSH должна регистрироваться и отслеживаться. К важным событиям относятся неудачные попытки входа, успешные сессии, добавление новых авторизованных ключей, использование привилегированных учётных записей, вход из необычных локаций и доступ в нерабочее время.

Мониторинг помогает обнаружить атаки методом грубой силы, скомпрометированные учётные данные, несанкционированные изменения ключей и подозрительную активность администраторов. Журналы должны быть защищены от подделки и по возможности интегрированы в системы мониторинга безопасности.

Мониторинг SSH особенно важен для критических серверов, облачных экземпляров, хостов-бастионов и производственных сред.

Распространённые заблуждения о SSH

SSH не является автоматически безопасным при любой конфигурации

SSH — это безопасный протокол, но его развёртывание может быть небезопасным при неправильной конфигурации. Слабые пароли, открытые сервисы, совместно используемые ключи, устаревшие алгоритмы, неуправляемые учётные записи и широкий административный доступ могут создать серьёзные риски.

Безопасность зависит от конфигурации, политики аутентификации, поведения пользователей, своевременного установки обновлений, мониторинга и контроля доступа. Простое использование SSH не гарантирует безопасность удалённого доступа.

Безопасная среда SSH требует постоянного управления.

SSH и SSL/TLS — это не одно и то же

И SSH, и SSL/TLS используют криптографию, но их назначение и применение отличаются. SSH обычно используется для удалённого входа, выполнения команд, туннелирования и защищённой передачи файлов. TLS повсеместно применяется для защиты веб-трафика, API, передачи электронной почты и множества сервисов прикладного уровня.

Они решают схожие задачи по обеспечению безопасности, но не являются взаимозаменяемыми. Веб-сервер обычно использует HTTPS с TLS, а администратор Linux — SSH для удалённого доступа к командной оболочке.

Понимание этой разницы помогает избежать ошибок при проектировании архитектуры систем.

Изменение порта SSH не является полноценной стратегией безопасности

Некоторые администраторы меняют стандартный порт прослушивания SSH, чтобы снизить уровень шума от автоматических сканирований. Это может уменьшить количество низкоуровневых попыток входа, но не является полноценным механизмом безопасности.

Надёжная аутентификация, ограничение экспозиции, правила межсетевого экрана, управление ключами, ведение журналов, своевременное обновление и доступ с минимальными привилегиями имеют гораздо большее значение. Целенаправленный злоумышленник всё равно сможет обнаружить SSH на нестандартном порту.

Изменение порта может быть частью операционной гигиены, но не должно заменять реальные механизмы защиты доступа.

Советы по обслуживанию и эксплуатации

Регулярно пересматривайте конфигурацию SSH

Конфигурация SSH должна регулярно проверяться, чтобы подтвердить, что политики входа, методы аутентификации, разрешённые пользователи, настройки ключей, правила проброса портов и используемые алгоритмы соответствуют актуальным требованиям безопасности.

Со временем конфигурационные файлы могут отклоняться от стандарта, так как администраторы вносят временные изменения, добавляют автоматизацию или устраняют проблемы с доступом. Регулярный пересмотр помогает предотвратить превращение временных исключений в постоянные уязвимости.

Пересмотр конфигурации должен документироваться, особенно для производственных систем и систем, подпадающих под нормативные требования.

Поддерживайте программное обеспечение SSH в актуальном состоянии

Программное обеспечение серверной и клиентской части SSH должно регулярно обновляться. Обновления могут исправлять уязвимости, отключать слабые алгоритмы, улучшать совместимость и усиливать механизмы безопасности.

Системы, которые долгое время остаются без патчей, могут раскрывать известные уязвимости. Это особенно рискованно для серверов, доступных из интернета, хостов-бастионов и систем управления инфраструктурой.

Управление патчами должно включать сервисы SSH как часть стандартного процесса обновления операционной системы и компонентов безопасности.

Документируйте пути доступа

Организации должны документировать, какие пользователи, системы автоматизации и группы поддержки имеют доступ по SSH к каждой системе. Документация должна включать имена учётных записей, принадлежность ключей, пути доступа через бастионы, правила межсетевого экрана и процедуры повышения привилегий.

Правильная документация помогает при аудитах, реагировании на инциденты, смене персонала и миграции систем. Она также снижает зависимость от неформальных знаний, которыми владеют отдельные администраторы.

Доступ по SSH имеет высокие полномочия, поэтому он должен быть прозрачным и контролируемым.

Тестируйте доступ для восстановления работоспособности

SSH часто используется при аварийном восстановлении систем. Администраторы должны регулярно тестировать возможность доступа к системам по утверждённым путям при сбое обычных сервисов. Это может включать проверку хостов-бастионов, резервных учётных записей, процедур экстренного доступа и доступа через облачную консоль.

Доступ для восстановления должен быть безопасным, но практичным. Если механизмы контроля доступа слишком жёсткие, администраторы могут оказаться заблокированными во время инцидента. Если они слишком слабые, ими могут воспользоваться злоумышленники.

Сбалансированный план восстановления сохраняет полезность SSH во время сбоев, не ослабляя повседневную безопасность.

Заключение

SSH (Secure Shell) — это защищённый сетевой протокол для шифрованного удалённого входа в систему, выполнения команд, передачи файлов, туннелирования и администрирования систем. Он защищает коммуникации за счёт шифрования, аутентификации сервера, аутентификации пользователя и проверки целостности данных.

SSH работает на основе многоуровневой архитектуры, включающей транспортный уровень, уровень аутентификации пользователя и уровень соединения. Такой дизайн позволяет SSH поддерживать интерактивные командные оболочки, удалённое выполнение команд, защищённую передачу файлов, проброс портов, доступ к Git, автоматизацию и безопасное управление устройствами.

Его основные преимущества — конфиденциальность, надёжная аутентификация, операционная гибкость, поддержка автоматизации, защищённая передача файлов и безопасное удалённое администрирование. SSH широко используется в корпоративных ИТ-системах, облачных операциях, DevOps, кибербезопасности, управлении сетями, встраиваемых системах и обслуживании удалённой инфраструктуры. При правильной настройке с надёжной аутентификацией, ограниченной экспозицией, грамотным управлением ключами, мониторингом и регулярными обновлениями SSH становится надёжной основой для безопасных удалённых операций.

Часто задаваемые вопросы

Что такое SSH простыми словами?

SSH — это безопасный способ подключения к удалённому компьютеру или серверу. Он шифрует соединение, чтобы команды, учётные данные для входа и передаваемая информация были защищены во время передачи по сети.

Чаще всего его используют администраторы и разработчики для удалённого управления серверами.

Для чего используется SSH?

SSH используется для удалённого входа в систему, администрирования серверов, защищённой передачи файлов, доступа к репозиториям Git, удалённого выполнения команд, проброса портов, туннелирования трафика, управления облачной инфраструктурой и администрирования сетевого оборудования.

Он особенно полезен, когда необходимо безопасно управлять системами через ненадёжную сеть.

Как работает аутентификация SSH?

Аутентификация SSH проверяет, что пользователь имеет право доступа к удалённой системе. К наиболее распространённым методам относятся аутентификация по паролю и аутентификация по открытым ключам.

Аутентификация по открытым ключам использует закрытый ключ на стороне клиента и соответствующий открытый ключ на сервере, позволяя серверу проверить личность пользователя без передачи закрытого ключа по сети.

Безопасен ли SSH?

При правильной настройке SSH может быть очень безопасным. Он обеспечивает шифрование, аутентификацию сервера и пользователя, а также защиту целостности данных.

Однако слабые пароли, открытые сервисы, неуправляемые ключи, устаревшее программное обеспечение и плохой контроль доступа могут сделать развёртывание SSH небезопасным.

В чём разница между SSH и SFTP?

SSH — это защищённый протокол, используемый для удалённого доступа и других безопасных сервисов. SFTP — это протокол защищённой передачи файлов, который работает поверх SSH.

Простыми словами, SSH создаёт защищённый канал, а SFTP использует этот канал для безопасной передачи и управления файлами.