Почему журналам нужно выходить за пределы исходной системы

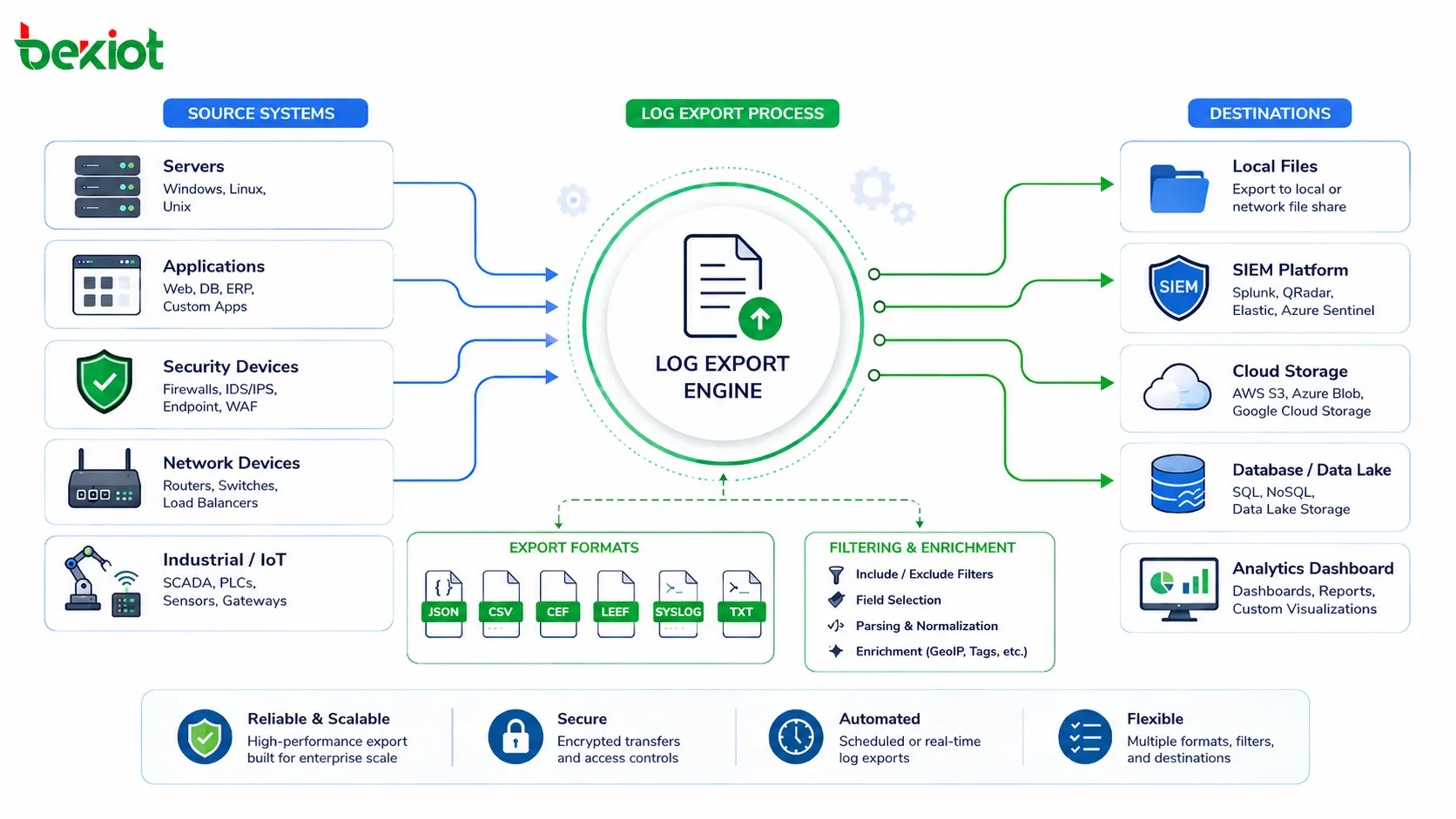

Экспорт журналов — это процесс извлечения системных журналов, журналов приложений, журналов безопасности, журналов устройств, операционных записей, записей доступа, сообщений об ошибках, событий тревоги или аудиторских следов из одной системы и сохранения либо передачи их в другое место для хранения, просмотра, анализа, соблюдения требований или поиска неисправностей.

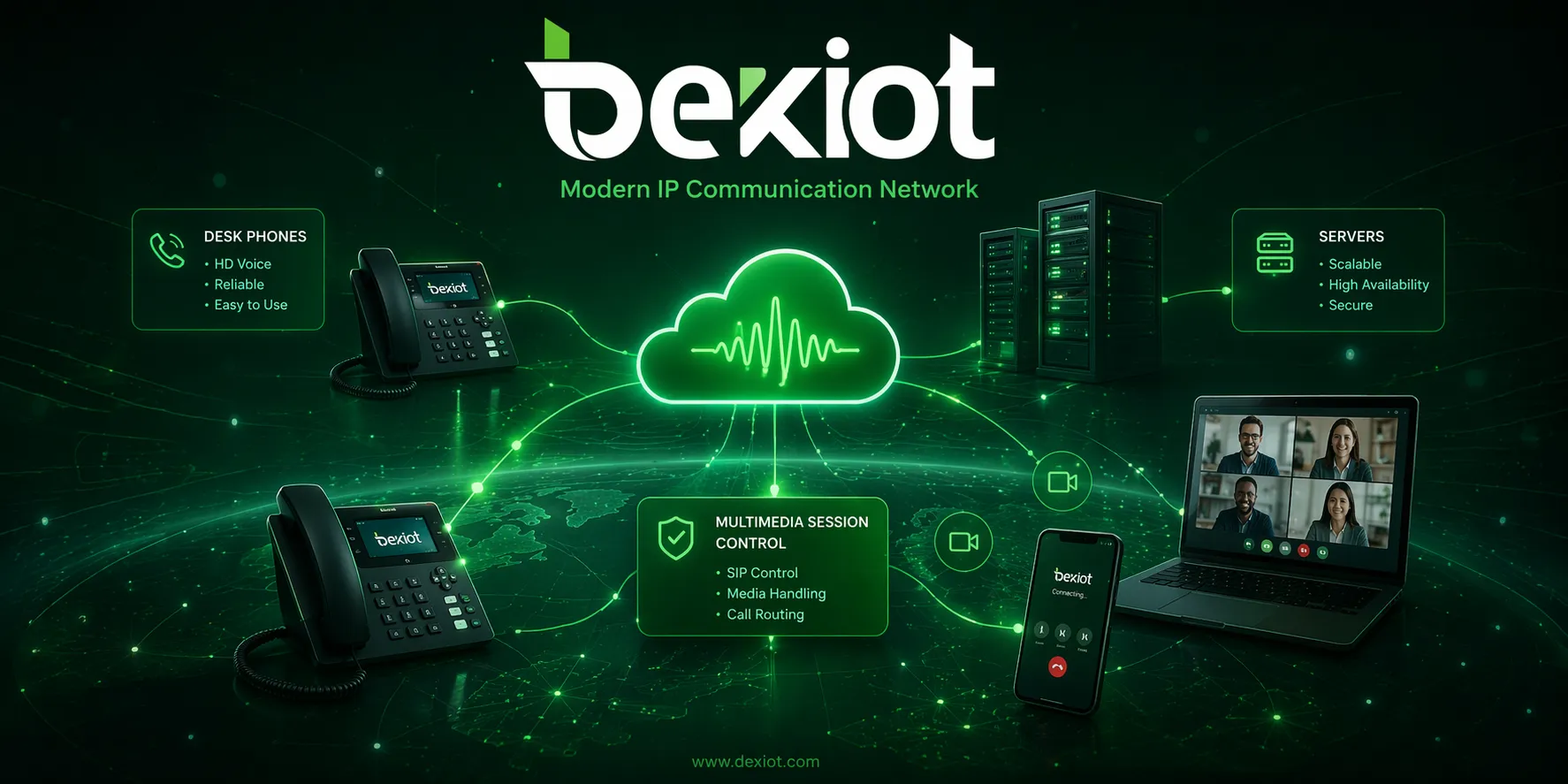

Во многих цифровых и операционных средах журналы создаются постоянно. Серверы фиксируют действия пользователей, приложения записывают ошибки, межсетевые экраны фиксируют попытки доступа, коммуникационные платформы записывают события вызовов, промышленные устройства фиксируют тревоги, а облачные платформы записывают поведение сервисов. Экспорт журналов делает эти записи более удобными для сохранения, поиска, сравнения, передачи и анализа вне исходной системы.

Экспорт журналов превращает разрозненные операционные записи в полезные доказательства, диагностический материал, данные для соответствия требованиям и информацию для принятия решений.

Базовое значение экспорта журналов

Экспорт журналов означает передачу данных журнала из исходной системы в файл, базу данных, платформу мониторинга, SIEM-систему, облачное хранилище, аналитический инструмент, архив резервного копирования или среду отчетности. Экспортированный журнал может использоваться сразу для расследования или храниться для последующего анализа.

Распространенные форматы экспорта включают CSV, TXT, JSON, XML, Syslog, PDF-отчеты, таблицы баз данных, сжатые архивы или специализированные пакеты журналов конкретной платформы. Оптимальный формат зависит от того, как журналы будут использоваться после экспорта.

Источник журнала

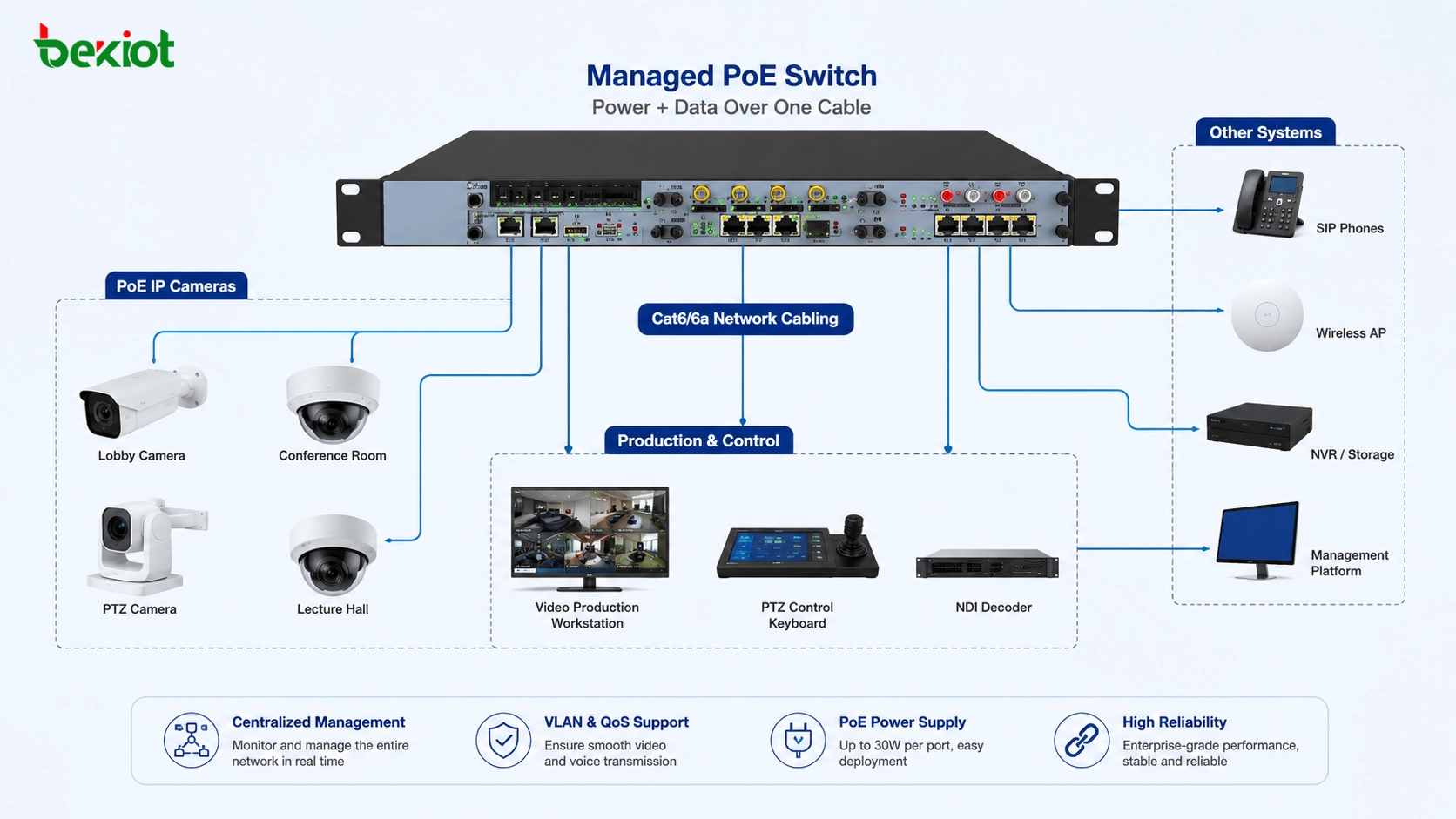

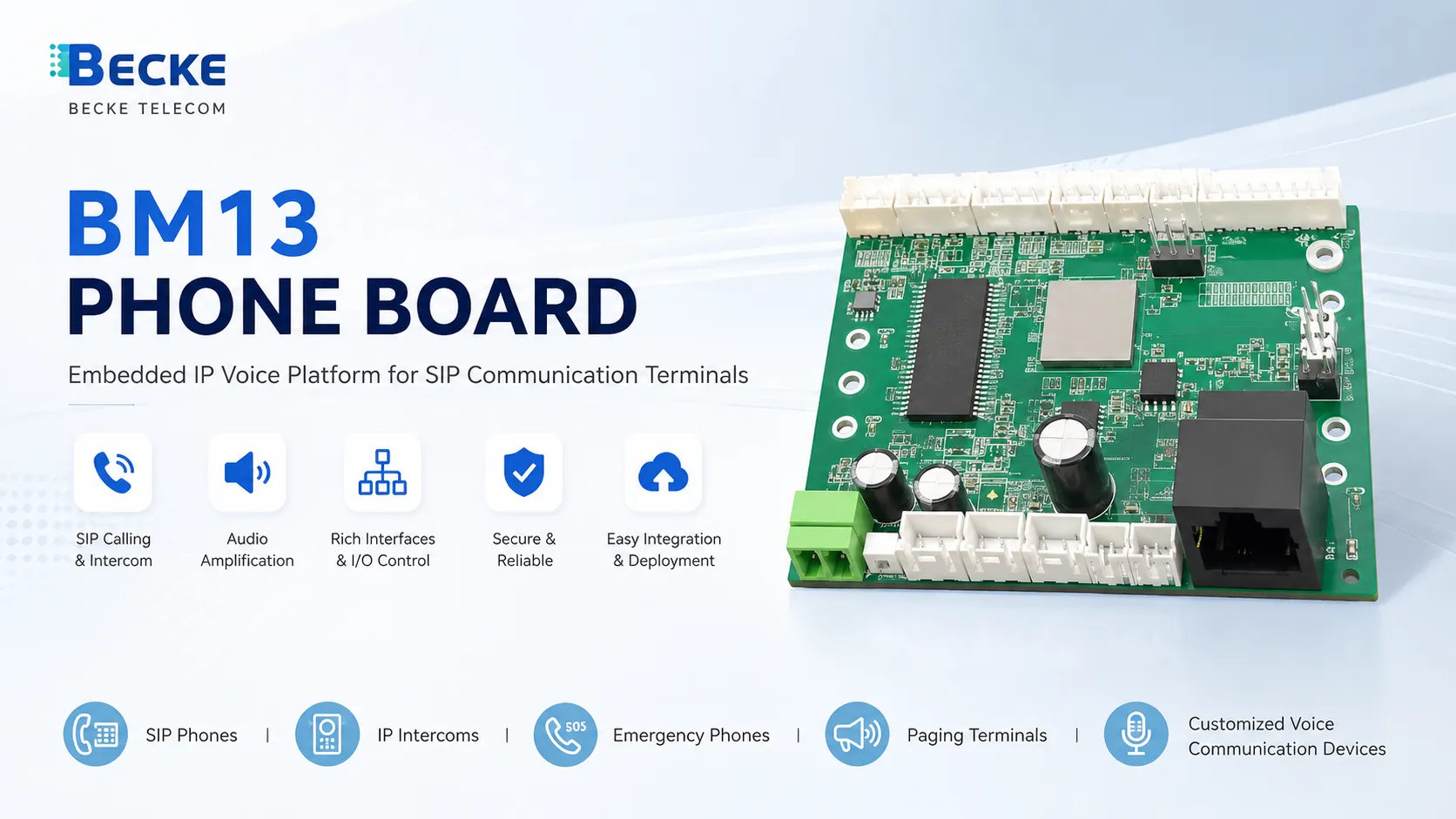

Источник журнала — это система, которая создает запись. Это может быть операционная система, веб-сервер, база данных, межсетевой экран, маршрутизатор, коммутатор, сервер приложений, система контроля доступа, облачная платформа, конечное устройство, IoT-шлюз, промышленный контроллер или бизнес-платформа.

Каждый источник может создавать разные типы журналов. Например, межсетевой экран может записывать трафик и события безопасности, а приложение — попытки входа, действия пользователей, ошибки API, сбои базы данных и исключения сервиса.

Назначение экспорта

Назначение экспорта — это место, где данные журнала хранятся или анализируются после выхода из исходной системы. Это может быть локальная папка, удаленный сервер, SIEM-платформа, система управления журналами, облачный bucket, архив соответствия требованиям, хранилище данных или инструмент обслуживания.

Правильный выбор назначения важен. Временного файла может быть достаточно для быстрой диагностики, но мониторинг безопасности и проверка соответствия часто требуют централизованного, защищенного и доступного для поиска хранилища журналов.

Как работает процесс экспорта журналов

Процесс экспорта обычно начинается с выбора типа журнала, временного диапазона, категории события, устройства, пользователя, модуля приложения или уровня серьезности. Затем система извлекает подходящие записи и преобразует их в требуемый формат.

После экспорта файл или поток журналов можно загрузить, передать, архивировать, импортировать в другой инструмент или автоматически отправить на централизованную платформу. В крупных системах этот процесс часто планируется или автоматизируется вместо ручного выполнения.

Ручной экспорт

Ручной экспорт выполняется администратором или авторизованным пользователем через интерфейс управления, командную строку, инструмент отчетности или системную консоль. Пользователь выбирает нужный диапазон журналов и загружает результат.

Этот метод полезен для разовой диагностики, аудиторских запросов, анализа инцидентов или технической поддержки. Однако он не подходит для долгосрочного мониторинга, поскольку зависит от действий человека и может пропустить важные события, если не выполняется регулярно.

Плановый экспорт

Плановый экспорт запускается автоматически через заданные интервалы, например ежечасно, ежедневно, еженедельно или ежемесячно. Система экспортирует журналы в путь хранения, почтовый отчет, удаленный сервер или архивную платформу согласно заранее заданному правилу.

Такой метод повышает стабильность процесса. Он полезен, когда организациям нужны регулярные отчеты, долгосрочное хранение, операционный обзор или доказательства соответствия без ручной загрузки.

Передача журналов в реальном времени

Передача журналов в реальном времени отправляет события непрерывно или почти мгновенно в другую систему. Это часто используется в мониторинге безопасности, облачной эксплуатации, управлении сетями и наблюдаемости крупных приложений.

Экспорт в реальном времени помогает командам безопасности и эксплуатации быстрее обнаруживать аномальную активность. Например, повторные неудачные входы, системные ошибки, сетевые атаки, события отключения устройства или сбои приложений могут вызывать оповещения вскоре после появления.

Основные функции экспорта журналов

Экспорт журналов поддерживает множество операционных и защитных функций. Он помогает командам понять, что произошло, когда это произошло, кто был вовлечен, какая система пострадала и какое действие должно последовать.

Диагностика и анализ первопричин

Когда система выходит из строя, журналы часто дают первые технические подсказки. Экспортированные журналы помогают инженерам просматривать ошибки, сравнивать временные метки, выявлять повторяющиеся сбои, отслеживать действия пользователей и понимать поведение системы до и после проблемы.

Например, сбой приложения может быть связан с тайм-аутом базы данных, неудачным API-запросом, ошибкой памяти или проблемой прав доступа. Экспортированные журналы позволяют исследовать полную последовательность, а не опираться только на скриншоты или описания пользователей.

Расследование безопасности

Команды безопасности используют экспортированные журналы для расследования подозрительной активности, неудачных входов, несанкционированного доступа, поведения вредоносного ПО, блокировок межсетевого экрана, изменений привилегий, событий доступа к данным и аномального сетевого трафика.

Централизованный экспорт особенно важен, потому что злоумышленники после компрометации системы могут попытаться удалить локальные журналы. Передача журналов в защищенное внешнее хранилище сохраняет доказательства для последующего анализа.

Поддержка соответствия и аудита

Многим организациям необходимо хранить операционные журналы, журналы доступа, журналы безопасности и записи административных действий для соответствия требованиям, юридических проверок, клиентских аудитов или внутреннего управления.

Экспорт журналов помогает доказать, что системы эксплуатировались, посещались, контролировались или обслуживались согласно политике. Экспортированные данные могут поддерживать аудиторские следы, отчеты об инцидентах, проверки доступа и нормативную документацию.

Мониторинг производительности

Журналы могут показывать производственные закономерности: медленные запросы, неудачные обращения, высокий уровень ошибок, перезапуски сервисов, перегруженные устройства, сетевые задержки или повторные тайм-ауты.

После экспорта в аналитические инструменты данные журналов могут использоваться для панелей мониторинга, отчетов о тенденциях, планирования емкости и улучшения качества сервиса. Это помогает командам находить проблемы до жалоб пользователей.

Характерные преимущества экспорта журналов

Характерное преимущество экспорта журналов состоит в том, что операционные записи становятся переносимыми, независимыми, доступными для поиска и повторно используемыми. Журналы больше не остаются внутри одного устройства или платформы. Их можно анализировать между системами и хранить дольше жизненного цикла исходной среды.

Независимое сохранение доказательств

Экспортированные журналы могут храниться вне исходной системы. Это защищает записи, когда исходная система перезапускается, заменяется, повреждается, обновляется, атакуется или выводится из эксплуатации.

Для расследования инцидентов независимое хранение очень ценно. Если все журналы остаются только на пострадавшей системе, доказательства могут быть потеряны при отказе устройства или изменении локальных записей злоумышленником.

Анализ между системами

Большинство инцидентов не происходит только внутри одной системы. Проблема входа пользователя может включать журналы службы идентификации, приложения, межсетевого экрана, базы данных и конечного устройства. Экспорт позволяет собрать и сравнить эти записи.

Межсистемный анализ помогает построить полную временную линию. Это полезно для расследований безопасности, отладки приложений, сетевой диагностики и операционного обзора.

Долгосрочное хранение

Многие системы хранят журналы только ограниченное время из-за малого локального хранилища. Экспорт во внешнее хранилище позволяет организациям сохранять записи неделями, месяцами или годами согласно политике.

Долгосрочное хранение важно для аудитов, позднего выявления инцидентов, анализа тенденций и исторического сравнения. Некоторые проблемы становятся видимыми только при наличии старых записей.

Гибкая отчетность

Экспортированные журналы можно импортировать в электронные таблицы, BI-инструменты, SIEM-платформы, озера данных или системы отчетности. Это упрощает создание сводок, диаграмм, отчетов об инцидентах, документов соответствия и операционных панелей.

Команды не ограничены интерфейсом исходной системы и могут обрабатывать журналы инструментами, которые подходят их рабочему процессу и требованиям отчетности.

Лучшее сотрудничество

Экспортированные журналы можно передавать внутренним командам, поставщикам, технической поддержке, аудиторам, консультантам по кибербезопасности или руководству. Это позволяет разным участникам рассматривать одну и ту же доказательную базу.

Передача все равно должна соответствовать правилам безопасности и конфиденциальности. Чувствительные поля могут требовать маскирования, шифрования или одобрения доступа до распространения.

Распространенные форматы экспорта журналов

Формат экспорта влияет на то, насколько легко журналы читать, искать, импортировать или анализировать. Форматы, удобные для человека, подходят для быстрого просмотра, а структурированные форматы лучше для автоматизации и аналитики.

| Формат | Типичное применение | Главное преимущество |

|---|---|---|

| TXT | Простые системные журналы, просмотр поддержкой, ручная проверка | Легко открыть и прочитать |

| CSV | Отчеты, аудиторские списки, анализ в таблицах | Удобно фильтровать, сортировать и обрабатывать |

| JSON | API, облачные платформы, системы управления журналами | Структурированный и машиночитаемый |

| XML | Корпоративные системы, устаревшие интеграции, формальный обмен данными | Структурированный и самоописательный |

| Syslog | Сетевые устройства, серверы, межсетевые экраны, пересылка в SIEM | Широкая поддержка централизованного журналирования |

| PDF-отчет | Управленческий обзор, официальная подача для аудита | Удобно читать и представлять |

Структурированные и неструктурированные журналы

Неструктурированные журналы обычно представляют собой текстовые сообщения. Они удобны для чтения человеком, но сложнее автоматически разбираются системами. Структурированные журналы используют поля, такие как временная метка, ID устройства, пользователь, тип события, серьезность, исходный IP, действие и результат.

Структурированные журналы лучше подходят для крупномасштабного анализа, поскольку их проще фильтровать и сопоставлять. В современных платформах JSON и структурированный Syslog часто применяются для автоматизированной обработки.

Сжатые пакеты журналов

Крупные системы могут экспортировать журналы в виде сжатых пакетов. Эти пакеты могут включать несколько файлов, например системные журналы, отладочные журналы, снимки конфигурации, дампы сбоев и диагностические метаданные.

Это полезно для технической поддержки, потому что инженеры могут изучить всю среду, а не один неполный файл журнала. Однако сжатые пакеты могут содержать чувствительную информацию и должны защищаться.

Применение в разных средах

Экспорт журналов используется в ИТ, безопасности, бизнесе, облаках, промышленности и коммуникационных средах. Типы журналов различаются, но потребность в прослеживаемости и анализе остается похожей.

Корпоративная ИТ-эксплуатация

ИТ-команды экспортируют журналы серверов, конечных устройств, баз данных, приложений, систем идентификации, почтовых платформ, систем резервного копирования и сетевых устройств. Эти журналы помогают в диагностике, поддержке пользователей, проверке патчей, планировании емкости и управлении сервисами.

Когда системы интегрированы в централизованную платформу журналов, администраторы могут искать события из многих источников в одном интерфейсе. Это ускоряет реагирование во время инцидентов.

Мониторинг кибербезопасности

Команды безопасности используют экспорт журналов для сбора журналов аутентификации, межсетевых экранов, VPN, событий безопасности конечных устройств, оповещений систем обнаружения вторжений, активности привилегированных учетных записей и облачных доступов.

Эти журналы помогают выявлять шаблоны атак, расследовать инциденты и поддерживать криминалистический анализ. Экспорт в защищенное хранилище также сохраняет записи, если исходная система скомпрометирована.

Управление приложениями и API

Разработчики и команды DevOps экспортируют журналы приложений, API-шлюзов, контейнеров, сервисов, трассировки ошибок и метрики производительности. Это помогает находить ошибки, неудачные запросы, всплески задержки и проблемы пользовательского опыта.

В микросервисных средах экспортированные журналы особенно важны, потому что один пользовательский запрос может пройти через несколько сервисов. Централизованный анализ помогает восстановить полный путь запроса.

Облачные и SaaS-платформы

Облачные платформы предоставляют журналы вычислительных ресурсов, доступа к хранилищу, активности идентификации, API-вызовов, сетевого трафика, событий баз данных и правил безопасности. SaaS-платформы могут предоставлять аудиторские журналы, активность пользователей и административные изменения.

Экспорт этих журналов помогает организациям выполнять требования управления и сохранять видимость за пределами стандартной консоли поставщика.

Промышленные и объектовые системы

Промышленные системы, платформы автоматизации зданий, системы контроля доступа, видеосистемы, панели сигнализации и платформы обслуживания могут экспортировать журналы событий, записи неисправностей устройств, записи доступа и действия операторов.

Эти журналы поддерживают анализ инцидентов, планирование обслуживания, анализ безопасности и операционную отчетность. На крупных объектах экспортированные журналы помогают находить повторяющиеся неисправности по устройствам и локациям.

Вопросы безопасности и конфиденциальности

Экспорт журналов может раскрывать чувствительную информацию, если им неправильно управлять. Журналы могут содержать имена пользователей, IP-адреса, идентификаторы устройств, токены доступа, персональные данные, системные пути, внутренние ошибки, записи вызовов, сведения о местоположении или события безопасности.

Контроль доступа

Экспортировать журналы должны только авторизованные пользователи. Права экспорта следует ограничивать по роли, чувствительности данных и бизнес-потребности.

Для систем высокого риска экспорт может требовать одобрения, многофакторной аутентификации или административной проверки. Это предотвращает извлечение чувствительных операционных данных неавторизованными пользователями.

Маскирование данных

Некоторые поля журналов перед передачей могут требовать маскирования. Это могут быть пароли, токены, персональные идентификаторы, номера телефонов, адреса электронной почты, ID клиентов, IP-адреса или конфиденциальные бизнес-данные.

Маскирование особенно важно при отправке журналов внешним поставщикам, консультантам, аудиторам или на публичные форумы поддержки. Передача необработанных журналов без проверки создает риски конфиденциальности и безопасности.

Шифрование и безопасная передача

Экспортированные журналы должны защищаться при передаче и хранении. Безопасные методы включают HTTPS-загрузки, SFTP-передачу, зашифрованные архивы, облачные buckets с контролем доступа, VPN-соединения и шифрование при хранении.

Обычные вложения электронной почты часто рискованны для чувствительных журналов. Организациям следует определить утвержденные методы передачи для поддержки и аудита.

Распространенные проблемы и ошибки

Экспорт журналов не принесет пользы, если журналы неполные, несогласованные, плохо форматированы или трудны для поиска. Хороший процесс экспорта нужно проектировать до возникновения инцидента.

Экспорт слишком малого объема данных

Если экспортируется только малая часть журнала, расследующие могут упустить настоящую причину. Например, экспорт только момента ошибки без более ранних предупреждений может скрыть последовательность, приведшую к сбою.

При расследовании инцидентов часто полезно экспортировать более широкий временной диапазон до и после события. Это дает командам больше контекста для анализа.

Экспорт слишком большого объема нефильтрованных данных

Экспорт всех журналов без фильтров может создать огромные файлы, которые трудно просматривать. Большие выгрузки также могут содержать лишние чувствительные данные.

Лучший подход — определить полезные фильтры, такие как период, серьезность, устройство, пользователь, модуль, тип события или код ошибки. Для долгосрочной аналитики централизованная индексация обычно эффективнее ручной проверки файлов.

Игнорирование синхронизации времени

Анализ журналов сильно зависит от точных временных меток. Если серверы, устройства и приложения используют разное время, становится трудно восстановить хронологию события.

Системы должны использовать надежную синхронизацию времени, например NTP. Настройки часовых поясов также следует документировать, особенно в многообъектных и облачных средах.

Отсутствие политики хранения

Без политики хранения журналы могут удаляться слишком рано или храниться дольше необходимого. Короткое хранение ухудшает расследования, а чрезмерное хранение повышает стоимость и риски конфиденциальности.

Хранение должно соответствовать операционным, защитным, юридическим и нормативным требованиям. Разные типы журналов могут требовать разных сроков хранения.

Лучшие практики экспорта журналов

Надежная стратегия экспорта журналов должна учитывать согласованность, безопасность, удобство использования и ценность восстановления. Журналы должны легко находиться при необходимости, но быть защищены от несанкционированного использования.

Определить область экспорта

Организации должны определить, какие системы нуждаются в экспорте, какие типы журналов важны, как часто должен выполняться экспорт и кто может получать доступ к экспортированным записям.

Критические системы обычно должны включать системные журналы, журналы безопасности, журналы активности пользователей, журналы изменений конфигурации и журналы ошибок. Менее критичным системам могут быть нужны только базовые события.

Использовать единые правила именования

Экспортированные файлы должны использовать понятные правила именования. Полезные имена могут включать название системы, тип журнала, диапазон дат, площадку, серьезность и время экспорта.

Единое именование уменьшает путаницу при аудитах и анализе инцидентов. Оно также помогает быстро находить нужный файл, когда экспортов много.

Защищать экспортированные файлы

Экспортированные журналы должны храниться безопасно. Доступ следует ограничивать, а чувствительные файлы шифровать. Если журналы больше не нужны, их нужно удалять согласно политике.

Для официальных расследований экспортированные журналы должны быть защищены от изменения. Когда важна целостность, можно использовать hash-значения, цифровые подписи или контролируемые репозитории доказательств.

Проверять качество экспорта

После экспорта пользователи должны убедиться, что файл открывается корректно, содержит ожидаемый временной диапазон, включает все нужные поля и может быть импортирован в целевой аналитический инструмент.

Это особенно важно перед отправкой журналов в техническую поддержку или аудиторам. Поврежденный или неполный экспорт может задержать процесс проверки.

FAQ

Следует ли хранить экспортированные журналы отдельно от производственных систем?

Да, для важных систем. Отдельное хранение снижает риск потери журналов при отказе, замене или компрометации производственной системы во время инцидента безопасности.

Как проверить целостность экспортированных журналов?

Целостность можно проверять с помощью контрольных сумм, hash-значений, цифровых подписей, записей контролируемого доступа, хранилищ однократной записи или процедур управления доказательствами. Это полезно, когда журналы могут использоваться в расследованиях или аудитах.

Какие данные нужно удалить перед внешней передачей журналов?

Чувствительные поля, такие как пароли, токены, персональные данные, информация о клиентах, внутренние IP-данные, конфиденциальные пути и частные бизнес-идентификаторы, следует проверять и маскировать при необходимости.

Может ли экспорт журналов влиять на производительность системы?

Большие экспорты могут влиять на производительность, если считывают много данных из загруженной системы. Для критических платформ экспорт следует планировать аккуратно или выполнять через реплицированное хранилище журналов либо централизованные инструменты.

Как долго следует хранить экспортированные журналы?

Срок хранения зависит от бизнес-потребностей, политики безопасности, юридических требований, обязательств аудита и стоимости хранилища. Журналы безопасности, доступа и соответствия могут требовать более долгого хранения, чем обычные отладочные журналы.

Что проверить, если экспортированный файл журнала не импортируется?

Проверьте кодировку файла, формат разделителей, формат временных меток, названия полей, состояние сжатия, размер файла, переносы строк, версию экспорта и поддержку выбранного формата целевым инструментом.