Почему резервное копирование важно для современных систем

Резервное копирование данных — это процесс создания одной или нескольких восстанавливаемых копий цифровой информации, чтобы файлы, базы данных, приложения, системные настройки и деловые записи можно было восстановить после потери, повреждения, случайного удаления, кибератаки, отказа оборудования или катастрофы. Оно является важной частью ИТ-эксплуатации, кибербезопасности, обеспечения непрерывности бизнеса и планирования аварийного восстановления.

Для организаций данные — это не просто сохраненная информация. К ним относятся записи клиентов, заказы, договоры, финансовые документы, инженерные файлы, учетные записи пользователей, системные журналы, виртуальные машины, электронная почта, настройки приложений и операционная история. Если эти записи становятся недоступными, это влияет на оказание услуг, юридическое соответствие, доверие клиентов и ежедневную работу.

Резервная копия имеет ценность только тогда, когда ее можно успешно восстановить. Цель состоит не только в копировании данных, а в предсказуемом восстановлении при сбое.

Основное значение резервного копирования данных

Резервное копирование означает перенос важных данных из основной системы в другое место хранения. Копия может храниться на локальном диске, сетевом хранилище, специализированном устройстве, ленточной библиотеке, в частном или публичном облаке, удаленном дата-центре либо на автономном носителе.

Такая копия используется, когда исходные данные потеряны, повреждены, зашифрованы вымогательским ПО, удалены по ошибке или стали недоступны из-за аппаратного либо программного отказа. В реальном ИТ-управлении резервное копирование не является разовым действием. Это постоянный процесс, включающий расписание, хранение, проверку, защиту, мониторинг и тестирование восстановления.

Резервная копия как ресурс восстановления

Резервная копия — это ресурс восстановления. Она дает администраторам возможность вернуть систему или данные к предыдущему рабочему состоянию. Восстановленными могут быть один файл, таблица базы данных, целый сервер, виртуальная машина, почтовый ящик, облачная рабочая нагрузка или полная среда приложения.

Именно это отличает резервное копирование от обычного дублирования файлов. Полезная система должна сохранять версии, защищать от случайной перезаписи, поддерживать управляемое хранение и предоставлять надежные варианты восстановления.

Объем резервного копирования

Объем резервного копирования определяет, что нужно защищать. Одни системы копируют только пользовательские файлы. Другие защищают операционные системы, приложения, базы данных, конфигурационные файлы, сертификаты безопасности, журналы, виртуальные машины, контейнеры и облачные нагрузки.

Слишком узкий объем может снизить стоимость хранения, но сделать восстановление неполным. Например, резервная копия базы данных без конфигурации приложения может быть недостаточной для восстановления сервиса после отказа сервера.

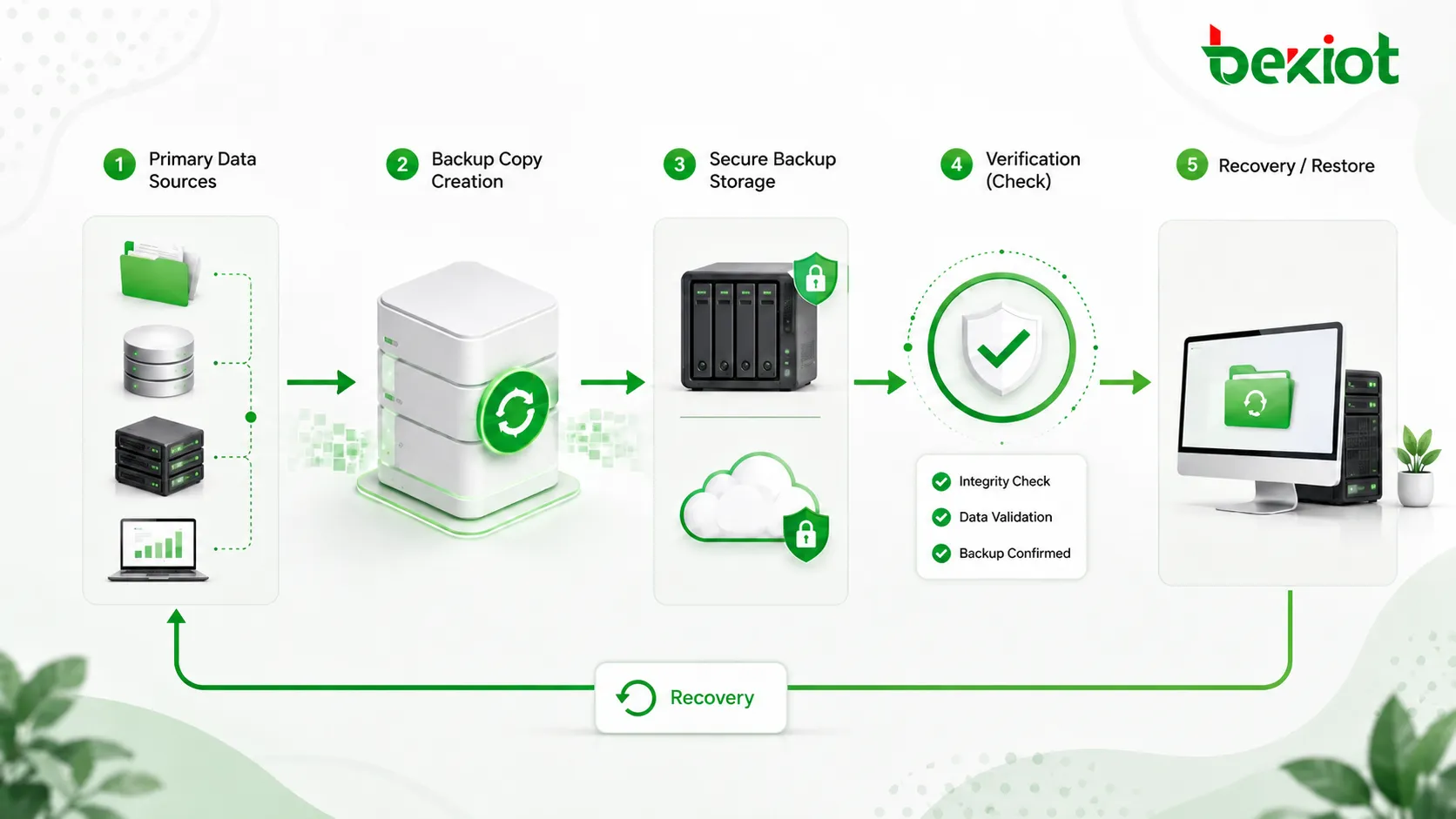

Как работает процесс резервного копирования

Процесс обычно начинается с определения исходных данных. Затем система копирует выбранные данные в целевое хранилище по расписанию или по событию. После создания копии система может проверить целостность, применить сжатие или шифрование, записать метаданные и сохранить резервную копию в соответствии с политикой хранения.

Когда требуется восстановление, администраторы выбирают нужную версию и восстанавливают ее в исходную систему, заменяющую систему, тестовую среду или новую платформу. Процедура должна быть проверена до реального инцидента.

Определение источника

Первый шаг — решить, какие данные необходимо защищать. Это могут быть файловые ресурсы, базы данных, конечные устройства, серверы, облачное хранилище, учетные записи SaaS, виртуальные машины, данные приложений, конфигурационные файлы и деловые записи.

Хорошее определение источников требует взаимодействия ИТ, бизнес-подразделений, службы безопасности и владельцев систем. Важные данные могут находиться в неожиданных местах: на ноутбуках, общих дисках, в почтовых системах, облачных папках или каталогах конкретных приложений.

Расписание резервного копирования

Расписание определяет, когда и как часто выполняются задания. Некоторые данные достаточно копировать раз в день, тогда как критические базы могут требовать почасовой, почти实时 или непрерывной защиты.

Расписание должно соответствовать частоте изменений и допустимой потере данных. Система, которая меняется каждую минуту, нуждается в более частом плане, чем архивная папка, изменяющаяся раз в месяц.

Передача и хранение данных

Во время резервного копирования данные передаются из источника в место назначения. Назначение может быть локальным, удаленным, облачным, автономным или комбинированным. Многие системы используют сжатие для экономии места и шифрование для защиты чувствительной информации.

Хранилище резервных копий должно быть защищено от несанкционированного доступа и случайного удаления. Если злоумышленники могут удалить или зашифровать и рабочие данные, и копии, организация может остаться без возможности восстановления.

Проверка и тесты восстановления

Проверка подтверждает, что задание выполнено успешно и данные выглядят пригодными. Тест восстановления идет дальше: данные действительно восстанавливаются, чтобы подтвердить практическую пригодность копии.

Это различие важно. Задание может завершиться успешно, но восстановленная система может не работать из-за отсутствующих зависимостей, поврежденных файлов, неправильных прав, несовместимых версий или неполной конфигурации.

Распространенные типы резервного копирования

Разные типы копирования используются для баланса скорости, эффективности хранения, времени восстановления и сложности управления. Большинство организаций комбинирует несколько методов, а не полагается на один.

| Тип резервного копирования | Как работает | Главное преимущество |

|---|---|---|

| Полная копия | Каждый раз копирует все выбранные данные | Простое восстановление и полный набор данных |

| Инкрементная копия | Копирует только изменения с момента последней копии | Снижает объем хранения и время копирования |

| Дифференциальная копия | Копирует изменения с момента последней полной копии | Восстановление быстрее, чем по длинной цепочке инкрементов |

| Образ системы | Копирует полный образ системы или состояние диска | Подходит для полного восстановления серверов и рабочих станций |

| Непрерывная копия | Часто или почти в реальном времени фиксирует изменения | Снижает возможную потерю данных для критических систем |

Полное резервное копирование

Полная копия копирует все выбранные данные при каждом запуске задания. Ее легко понять и восстановить, потому что набор содержит все необходимое для выбранной точки.

Главный недостаток — объем хранения и длительность. Большие базы данных, файловые серверы, виртуальные машины и медиаархивы могут требовать много времени и места.

Инкрементное резервное копирование

Инкрементное копирование переносит только данные, измененные после предыдущего backup. Поэтому задания выполняются быстрее и занимают меньше места. Такой подход широко используется в корпоративных системах.

Для восстановления может потребоваться последняя полная копия и цепочка инкрементов. Если цепочка длинная или один элемент поврежден, восстановление становится медленнее или сложнее. Современные платформы часто управляют этим автоматически.

Дифференциальное резервное копирование

Дифференциальная копия сохраняет все изменения с момента последней полной копии. Со временем она занимает больше места, чем инкрементная, но восстановление обычно проще, поскольку нужна полная копия и последний дифференциал.

Этот метод полезен, когда организация ищет баланс между эффективностью backup и скоростью восстановления.

Копирование на основе образа

Образное копирование фиксирует все состояние системы, включая ОС, приложения, файлы, настройки и иногда загрузочную информацию. Оно часто используется для серверов, виртуальных машин и критических рабочих станций.

Такой тип поддерживает bare-metal recovery, когда отказавшая машина восстанавливается на новое оборудование или в виртуальную среду. Это ценно, если ручная сборка системы заняла бы слишком много времени.

Архитектура резервного копирования и модели хранения

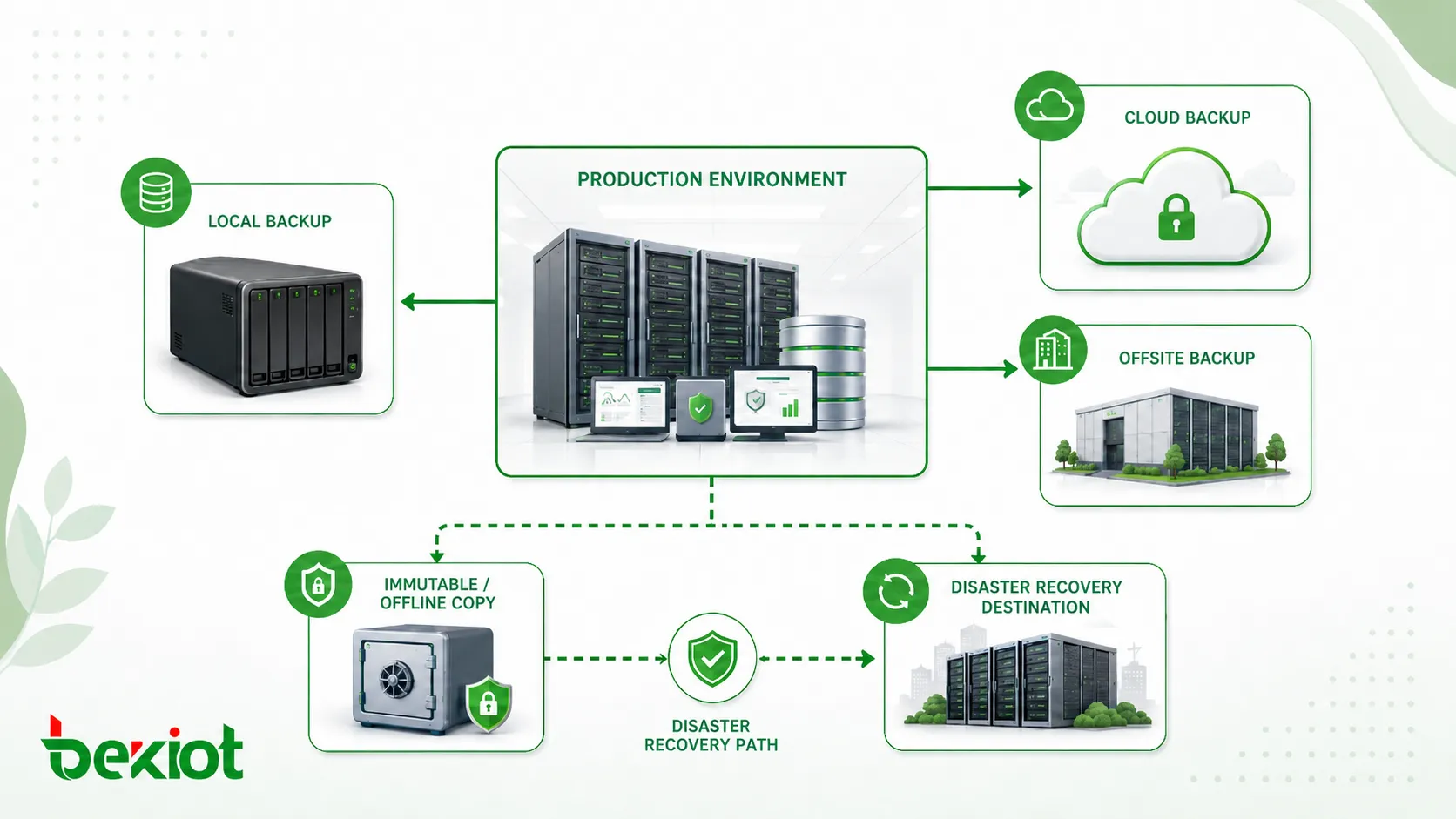

Архитектура определяет, где хранятся копии, как они защищаются, как к ним получают доступ и как они поддерживают восстановление. Надежная архитектура обычно сочетает локальную скорость и удаленную устойчивость.

Локальное резервное копирование

Локальный backup хранит копии рядом с рабочей системой: на локальном сервере, NAS, appliance или подключенном хранилище. Он полезен благодаря высокой скорости восстановления, особенно для больших файлов или полного восстановления системы.

Недостаток в том, что локальные копии могут пострадать от того же инцидента, что и основная система. Пожар, наводнение, кража, ransomware, повреждение питания или авария площадки могут уничтожить и рабочие данные, и локальные копии без внешней защиты.

Внешнее резервное копирование

Внешний backup хранит копии в другом физическом месте: удаленном офисе, вторичном дата-центре, управляемой площадке или облаке. Это защищает данные от локальных катастроф.

Он важен для непрерывности бизнеса. Даже если основной объект недоступен, организация имеет восстанавливаемую копию в другом месте.

Облачное резервное копирование

Облачный backup хранит данные в облачной инфраструктуре. Он дает масштабируемое хранение, удаленный доступ, географическую избыточность и упрощенную внешнюю защиту. Его применяют для endpoints, серверов, SaaS, облачных нагрузок и гибридных сред.

При этом планирование должно быть тщательным. Нужно оценить пропускную способность, время восстановления, суверенитет данных, контроль доступа, шифрование, стоимость хранения и зависимость от провайдера.

Автономные и неизменяемые копии

Автономная копия отключается от сети после создания. Неизменяемая копия не может быть изменена или удалена в течение заданного срока хранения. Оба метода помогают защитить копии от ransomware и случайных изменений.

Такие стратегии становятся особенно важными, потому что злоумышленники часто атакуют backup-системы до шифрования рабочих данных. Если копии защищены, восстановление после кибератаки становится более реалистичным.

Преимущества резервного копирования данных

Резервное копирование дает техническую и деловую ценность. Оно снижает влияние инцидентов, поддерживает восстановление, защищает непрерывность и дает уверенность, что важная информация может быть восстановлена.

Защита от потери данных

Самое прямое преимущество — защита от потери данных. Файлы могут быть удалены случайно, базы повреждены, устройства выйти из строя, а пользователи перезаписать важные записи. Backup позволяет вернуть предыдущие версии.

Это особенно важно для организаций, которые зависят от цифровых записей. Потеря одной базы или общей папки может прервать сервис, биллинг, производство, поддержку клиентов или отчетность.

Поддержка непрерывности бизнеса

Backup поддерживает непрерывность, позволяя системам вернуться к работе после инцидента. Вместе с планом disaster recovery он снижает простой и помогает восстановить ключевые сервисы.

Непрерывность — это не только наличие копии. Организация должна знать, где копия, как быстро ее восстановить, кто отвечает и какие системы восстанавливать первыми.

Устойчивость к киберугрозам

Backup — важная защита от ransomware, разрушительного вредоносного ПО, внутреннего злоупотребления и несанкционированного удаления. Если рабочие данные зашифрованы или повреждены, защищенная копия может позволить восстановление без выкупа и полной перестройки.

Однако backup тоже должен быть частью стратегии безопасности. Слабые админ-аккаунты, открытые репозитории, общие учетные данные и незащищенные сетевые пути делают backup уязвимым.

Поддержка соответствия и аудита

Во многих отраслях определенные данные нужно хранить по юридическим, финансовым, медицинским, операционным или договорным причинам. Правильно спроектированные политики backup и retention помогают соблюдать эти требования.

Аудит также требует прослеживаемости. Системы должны записывать статус заданий, правила хранения, действия восстановления, активность администраторов и исключительные события.

Применение в разных средах

Резервное копирование используется почти во всех цифровых средах. Защищаемые данные и метод восстановления различаются, но потребность в восстанавливаемых копиях универсальна.

Корпоративные серверы и базы данных

Корпоративные серверы и базы часто содержат критические данные. Backup может защищать ERP, CRM, финансовые базы, складские записи, HR-системы, документы и производственные приложения.

Копирование баз данных может требовать специальных методов для согласованности. Простое копирование файлов работающей базы может не дать пригодную точку восстановления, если инструмент не поддерживает application-aware backup.

Конечные устройства

Ноутбуки и рабочие станции могут содержать проектные файлы, локальные документы, проектные данные, информацию клиентов или пользовательские настройки. Endpoint backup защищает данные при потере, краже, повреждении или замене устройств.

Это особенно полезно для удаленных сотрудников. Они могут хранить важные файлы локально, вне традиционной структуры файлового сервера офиса.

Облачные и SaaS-платформы

Многие организации используют облачное хранилище, почту, инструменты совместной работы и SaaS. Эти платформы обеспечивают устойчивость инфраструктуры, но клиентам может понадобиться отдельный backup для удаленных элементов, ошибок пользователей, ransomware-синхронизации или долгого хранения.

SaaS backup нужно оценивать внимательно: доступность платформы не равна управляемому клиентом восстановлению данных. Организация должна понимать, что защищает провайдер и что остается ответственностью клиента.

Виртуальные машины и контейнеры

Виртуальные машины часто сохраняются через image-based snapshots или агентов backup. Это позволяет восстановить всю машину или выбранные файлы. Такой подход широко используется в дата-центрах и частных облаках.

Контейнерные среды требуют другого подхода. Образ приложения может легко развертываться заново, но постоянные тома, базы, секреты, конфигурация и метаданные оркестрации также нуждаются в защите.

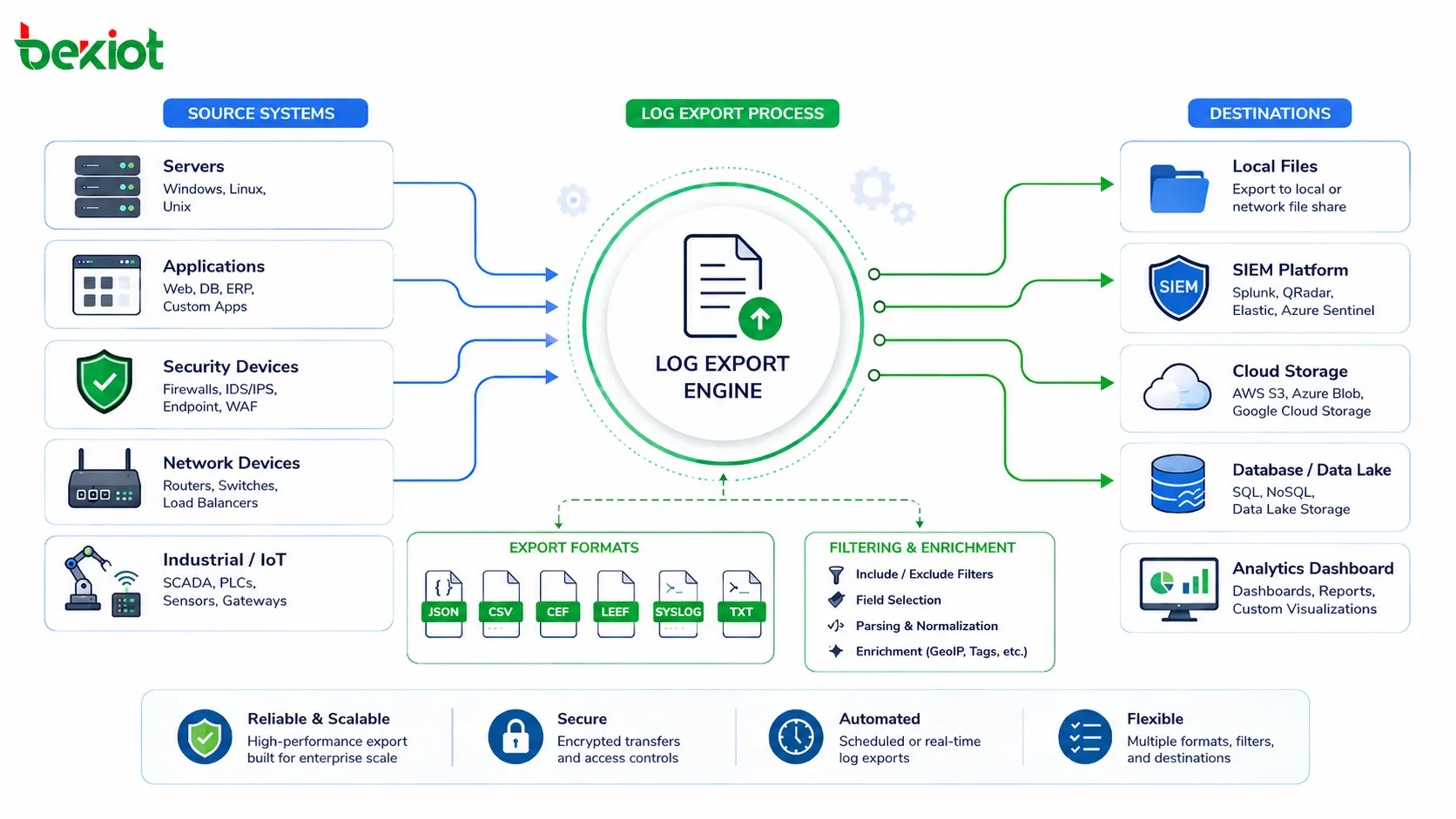

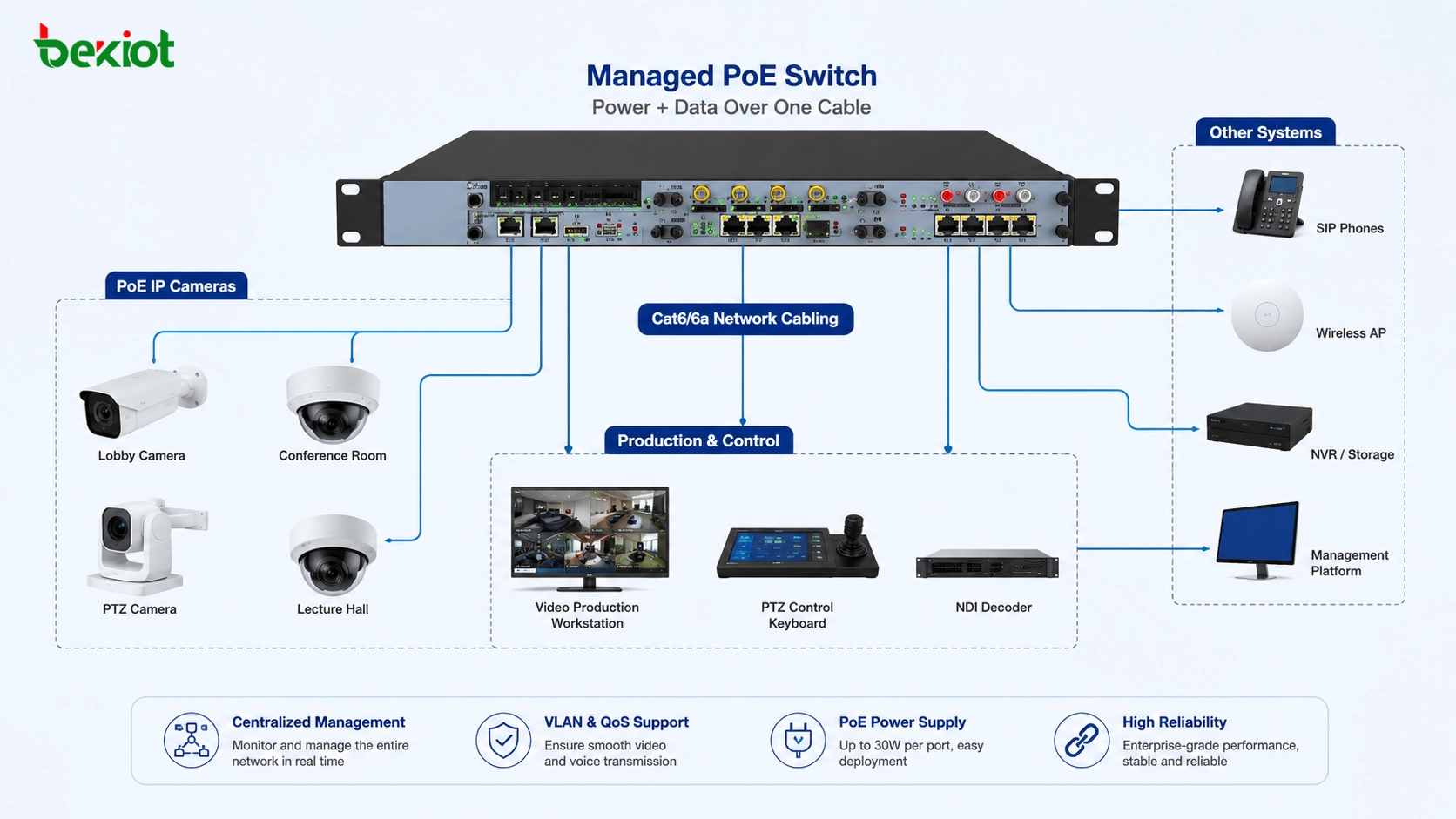

Промышленные, охранные и операционные системы

Промышленные системы могут требовать backup серверов управления, баз SCADA, проектов HMI, систем видеоменеджмента, баз контроля доступа, конфигураций устройств, инженерных файлов и журналов тревог.

В таких средах план восстановления должен учитывать графики производства, требования безопасности, ПО поставщиков, лицензии, совместимость оборудования и автономную работу.

Стратегия резервного копирования и показатели планирования

Стратегия должна основываться на бизнес-риске, важности данных, ожиданиях восстановления и зависимостях систем. Один и тот же график не подходит для всех систем.

Recovery Point Objective

Recovery Point Objective, или RPO, определяет допустимый объем потери данных после инцидента. Если RPO системы равен одному часу, backup или репликация должны гарантировать потерю не более примерно одного часа данных.

Более низкий RPO обычно требует более частого backup, непрерывной защиты данных или репликации. Правильная цель зависит от скорости изменения данных и допустимой потери.

Recovery Time Objective

Recovery Time Objective, или RTO, определяет, как быстро система должна быть восстановлена после простоя. Одни системы могут терпеть восстановление в течение дня, а клиентские платформы или критические операции требуют гораздо более быстрого восстановления.

RTO влияет на архитектуру. Для быстрого восстановления могут потребоваться локальные копии, резервные системы, восстановление по образу или платформы disaster recovery.

Политика хранения

Политика хранения определяет, как долго сохраняются копии. Короткое хранение экономит место, но может не защитить от поздно обнаруженного повреждения или удаления. Длинное хранение помогает соответствию и расследованиям, но увеличивает стоимость.

Распространенный подход — хранить частые свежие копии и меньше старых: ежедневные несколько недель, еженедельные несколько месяцев, ежемесячные для долгого срока.

Правило резервного копирования 3-2-1

Правило 3-2-1 широко используется: иметь минимум три копии данных, на двух разных типах носителей, с одной копией вне основной площадки.

Современные стратегии часто добавляют неизменяемые или offline-копии. Это усиливает защиту от ransomware и разрушительных атак.

Распространенные риски и ошибки

Проблемы backup часто обнаруживаются только тогда, когда срочно нужно восстановление. Многие организации считают себя защищенными, пока не выясняется, что копия неполная, устаревшая, поврежденная, недоступная или слишком медленно восстанавливается.

Копирование не тех данных

Система может успешно выполнять задания и все равно пропускать важные данные. Это бывает, когда файлы лежат вне защищенных папок, новые приложения не включены в объем или конфигурационные файлы не копируются.

Регулярный пересмотр объема помогает предотвратить проблему. Бизнес-пользователи и владельцы систем должны подтверждать, что критическая информация действительно включена.

Отсутствие тестов восстановления

Backup, который никогда не восстанавливали, — это предположение, а не доказанный ресурс. Тестирование подтверждает, что данные можно восстановить и что процедура понятна.

Проверки должны включать разные сценарии: восстановление файла, почтового ящика, базы данных, виртуальной машины и при необходимости полной среды приложения.

Слабая безопасность backup

Репозитории backup часто содержат чувствительные данные. Если они не защищены, злоумышленники могут украсть данные, удалить копии или зашифровать файлы. Слабая безопасность превращает систему восстановления в точку риска.

Доступ должен контролироваться сильной аутентификацией, минимальными правами, шифрованием, мониторингом и отделением от обычных пользовательских учетных записей.

Игнорирование скорости восстановления

Некоторые организации смотрят только на успешность заданий backup, но не на длительность восстановления. Большие облачные копии, медленные сети или плохо индексированные архивы могут восстанавливаться намного дольше ожиданий.

Скорость нужно измерять во время тестов. Это помогает понять, соответствует ли план реальным требованиям бизнеса.

Лучшие практики надежного backup

Надежный план должен сочетать автоматизацию, безопасность, проверку, документацию и регулярные тесты. Он должен развиваться вместе с системами, объемом данных, угрозами и требованиями бизнеса.

Классифицировать данные по важности

Не все данные имеют одинаковую ценность. Критические базы, финансовые записи, клиентские данные, операционные системы и юридические документы могут требовать более сильной защиты, чем временные файлы.

Классификация помогает определить частоту, хранение, шифрование, место хранения и приоритет восстановления, а также избежать лишних расходов на малозначимые данные.

Автоматизировать задания backup

Ручное копирование ненадежно для постоянных операций. Автоматические расписания обеспечивают регулярное выполнение. Оповещения должны сообщать о сбоях, заполнении хранилища или превышении окна backup.

Автоматизация должна включать мониторинг. Тихий сбой может быть опаснее отсутствия плана, потому что команды думают, что защищены, хотя это не так.

Защищать резервные копии

Копии должны быть защищены от удаления, шифрования, кражи и несанкционированного изменения. Шифрование, неизменяемое хранилище, offline-копии, ролевой доступ и отдельные админ-аккаунты повышают защиту.

Для устойчивости к ransomware хотя бы одна копия должна быть изолирована от обычного доступа production. Это снижает вероятность, что вредоносное ПО затронет все копии сразу.

Документировать процедуры восстановления

Процедуры восстановления должны быть ясно документированы. Документация включает места хранения, шаги восстановления, роли, зависимости, пароли или ключи, порядок запуска приложений и проверки.

Во время аварии у команды может не быть времени разбираться, как работает система. Четкая документация ускоряет восстановление и снижает количество ошибок.

FAQ

Нужно ли отдельно копировать данные SaaS?

Во многих случаях да. Провайдеры SaaS обычно защищают доступность платформы, но восстановление удаленных пользователей, перезаписанных файлов, данных, синхронизированных ransomware, или долгосрочное хранение могут требовать отдельного плана.

Как часто проводить учения по восстановлению?

Критические системы следует тестировать чаще, чем низкорисковые. Практичный подход — проверять ключевые сценарии после крупных изменений и по расписанию, например ежеквартально или раз в полгода для важных сервисов.

Кто должен отвечать за политику backup?

Политика не должна принадлежать только ИТ. ИТ управляет платформой, но бизнес-владельцы, compliance, безопасность и руководители отделов должны определять важность данных, сроки хранения и приоритеты восстановления.

Что будет при потере ключей шифрования backup?

Если ключи потеряны и нет способа восстановления, данные backup могут стать нечитаемыми. Управление ключами должно быть документировано, контролироваться, безопасно копироваться и проверяться в плане восстановления.

Нужно ли включать ноутбуки сотрудников?

Да, если сотрудники хранят рабочие данные локально. Удаленная работа, поездки, кража, повреждение оборудования и случайное удаление могут затронуть endpoints. Backup endpoints или принудительная облачная синхронизация снижает риск.

Что сделать перед удалением старых копий?

Перед удалением нужно проверить требования хранения, юридические ограничения, потребности аудита, статус расследований и ожидания восстановления. Удаление должно быть контролируемым, журналируемым и соответствовать политике.