TLS (Transport Layer Security) — это криптографический протокол, предназначенный для защиты данных при их передаче между системами. Когда браузер открывает сайт по протоколу HTTPS, приложение подключается к API, почтовый клиент взаимодействует с сервером или программные компоненты обмениваются конфиденциальной информацией по сети, именно TLS создает защищенный канал связи. Его задача не только зашифровать трафик, но и подтвердить подлинность удаленного устройства, а также обнаружить любые изменения в передаваемых данных во время их перемещения.

В практических реализациях TLS работает между прикладным и транспортным уровнями сети, добавляя механизмы безопасности в стандартные сетевые соединения. Поэтому протокол тесно связан с HTTPS, защищенными API, современной доставкой электронной почты, VPN-сервисами, интерфейсами удаленного администрирования, платформами унифицированных коммуникаций и другими подключенными системами. Без TLS данные в общедоступных или общих сетях подвергаются перехвату, подделке, краже учетных данных и захвату сессий.

TLS — это защитный слой, который превращает обычную сетевую связь в аутентифицированную, зашифрованную и защищенную от изменений.

Почему TLS важен в современных сетях

Защита конфиденциальных данных при передаче

Основная и наиболее заметная функция TLS — обеспечение конфиденциальности. После установки защищенной сессии все данные между клиентом и сервером шифруются, поэтому промежуточные узлы не могут прочитать их содержимое. Это критически важно для логина и паролей, клиентских данных, платежной информации, служебных команд, телеметрии устройств и любых корпоративных данных, передаваемых через общедоступные, беспроводные, операторские или мультитенантные инфраструктуры.

Для организаций защита не ограничивается только интернет-сайтами. Внутренние панели управления, облачные рабочие нагрузки, платформы администрирования, микросервисы и промышленные приложения также нуждаются в надежном шифровании при передаче. Даже в закрытых сетях трафик проходит через коммутаторы, шлюзы, прокси, беспроводные каналы или сторонние платформы, что делает передачу в открытом виде неоправданным риском.

Аутентификация удаленного устройства

TLS помогает клиенту убедиться, что он взаимодействует именно с нужным сервером. Это достигается с помощью цифровых сертификатов и цепочки доверия сертификатов. Например, при посещении сайта браузер проверяет сертификат сервера, полученный во время рукопожатия, подтверждает, что он подписан доверенным удостоверяющим центром, не истек и соответствует запрошенному доменному имени.

Этот этап аутентификации необходим, потому что одного шифрования недостаточно: соединение может быть зашифровано, но перенаправлено на несанкционированный узел. TLS снижает этот риск, связывая криптографическую сессию с идентификатором, который клиент проверяет по своему хранилищу доверия и политикам безопасности.

TLS устанавливает защищенную сессию между системами, сочетая аутентификацию по сертификатам и зашифрованный обмен данными.

Сохранение целостности сессии

Помимо конфиденциальности и аутентификации TLS гарантирует целостность сообщений. Это означает, что участники связи могут обнаружить, если трафик был изменен во время передачи. Это важно, потому что сетевые атаки не всегда направлены на кражу данных: часто злоумышленники пытаются изменить команды, внедрить контент, понизить уровень безопасности или подделать ответы приложений.

Защита целостности особенно ценна для управляющего трафика приложений, административных сессий, сигнализации голоса и видео, синхронизации настроек и взаимодействия устройств между собой. Когда системы зависят от точной передачи сигналов и надежного доставки данных, целостность не менее важна, чем конфиденциальность.

Принцип работы TLS

Фаза рукопожатия (Handshake)

Работа TLS начинается с рукопожатия — начального обмена данными, во время которого клиент и сервер согласовывают параметры защиты сессии. Они выбирают поддерживаемую версию TLS, определяют криптографические алгоритмы, аутентифицируют сервер и генерируют сессионные ключи для защиты последующего потока данных. Во многих случаях этот процесс происходит настолько быстро, что пользователь замечает только значок замка или HTTPS в адресной строке браузера.

Несмотря на различия в деталях между версиями, общая логика одинакова: клиент предлагает поддерживаемые параметры, сервер выбирает подходящие и отправляет свои учетные данные, клиент проверяет их подлинность, после чего обе стороны генерируют общие ключи. С этого момента прикладные данные передаются внутри зашифрованной сессии TLS, а не в виде открытого сетевого трафика.

Сертификаты и проверка доверия

Сертификаты являются центральным элементом идентификации в TLS. Они содержат данные о владельце и открытый ключ, подписанный цифровой подписью удостоверяющего центра или другого доверенного участника цепочки. При предъявлении сертификата клиент проверяет, ведет ли его цепочка до доверенного корневого сертификата и соответствует ли он политикам безопасности.

В корпоративных и промышленных средах стратегия управления сертификатами — это важная задача. Организациям нужны процессы выпуска, обновления, отзыва, защиты закрытых ключей, управления доменными именами, внутренней инфраструктуры открытых ключей и инвентаризации сервисов. Даже технически совершенная конфигурация TLS может не работать, если сертификаты неправильно управляются, истекли, выданы с ошибками или развернуты без контроля жизненного цикла.

Сессионные ключи и постоянное шифрование

После завершения рукопожатия TLS использует сессионные ключи для защиты прикладных данных. Это эффективно, потому что симметричное шифрование работает намного быстрее, чем асимметричное, которое используется на протяжении всей сессии. Механизмы с открытым ключом обеспечивают аутентификацию и установку доверия, а сессионные ключи выполняют основную работу по защите постоянного трафика.

Современные реализации TLS поддерживают прямую секретность: даже если долгосрочный закрытый ключ будет скомпрометирован в будущем, ранее записанные сессии останутся защищенными. Это достигается за счет использования эфемерных материалов для обмена ключами, а не только статического ключа сервера. Эта особенность делает современные конфигурации TLS гораздо надежнее, чем устаревшие версии.

Сессия TLS — это не просто зашифрованный трафик, а согласованные отношения доверия с проверкой подлинности, обменом ключами и защитой целостности на всем протяжении соединения.

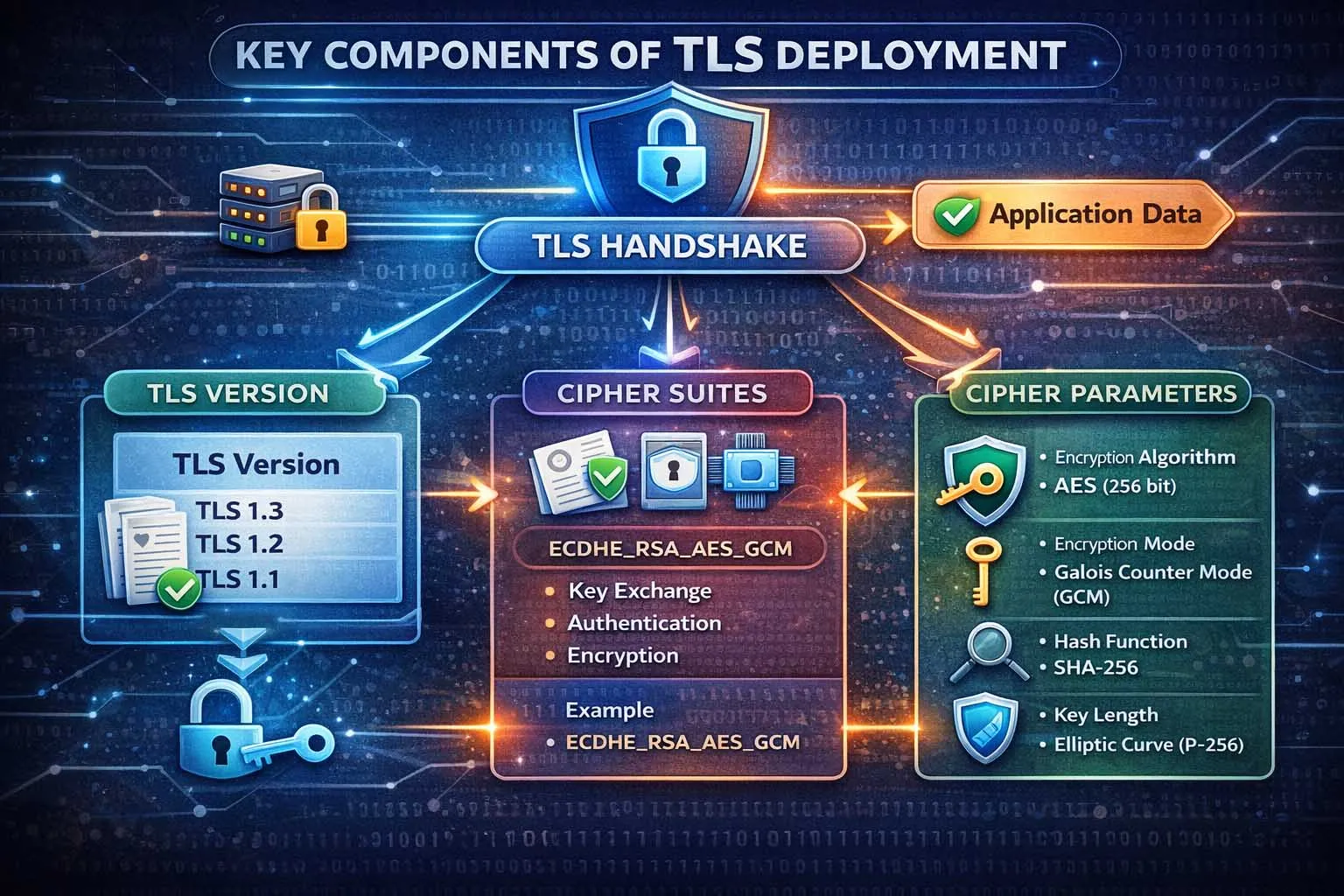

Ключевые компоненты развертывания TLS

Версии TLS

Выбор версии напрямую влияет на уровень безопасности и совместимость. Устаревшие версии протокола могут сохраняться в наследственных средах, но современные системы используют TLS 1.2 и TLS 1.3, где последняя является актуальным поколением протокола. Планирование версий важно, потому что поддержка устаревших решений расширяет поверхность атаки, увеличивает риски несоответствия стандартам и усложняет управление шифрами и политиками.

При усилении безопасности интернет-платформ первым шагом часто является отключение устаревших версий и приведение клиентов, серверов, прокси и балансировщиков нагрузки в соответствие с современными требованиями. Это особенно важно для публичных порталов, платежных систем, сервисов удаленного доступа, медицинских платформ, государственных систем и облачных API, где безопасность передачи данных — основа доверия пользователей.

Наборы шифров и криптографические параметры

TLS зависит от тщательно выбранных криптографических алгоритмов, которые определяют механизмы обмена ключами, аутентификации и шифрования. С операционной точки зрения администраторы должны отключать слабые и устаревшие алгоритмы, применять безопасные параметры по умолчанию и объяснять командам разработчиков разницу между настройками для совместимости и безопасностью.

Поскольку разные среды имеют разные клиентские устройства, планирование шифров требует баланса между высокой безопасностью и реальными условиями развертывания. Публичный сайт для современных браузеров может использовать строгие политики, в отличие от смешанной среды с встроенными устройствами, старыми корпоративными приложениями, промышленными терминалами или устаревшими операционными системами. Правильная конфигурация TLS требует как криптографической дисциплины, так и полной видимости активов.

Рукопожатие TLS определяет параметры безопасности сессии перед началом передачи прикладных данных.

Сертификаты, ключи и управление жизненным циклом

Многие сбои безопасности передачи данных связаны с операционными ошибками, а не теоретическими уязвимостями. Истекшие сертификаты, неправильная цепочка доверия, несоответствие доменных имен, слабая защита ключей, неавтоматизированное обновление и неконтролируемые внутренние сервисы приводят к сбоям или уязвимостям. Поэтому управление жизненным циклом сертификатов — стратегическая часть развертывания TLS, а не просто административная задача.

В крупных масштабах организациям нужна централизованная видимость: где используются сертификаты, когда они истекают, какие команды отвечают за них и как хранятся закрытые ключи. Это особенно актуально для облачных сред, распределенных приложений, сервисных сетей и промышленных платформ, где количество защищенных узлов быстро растет.

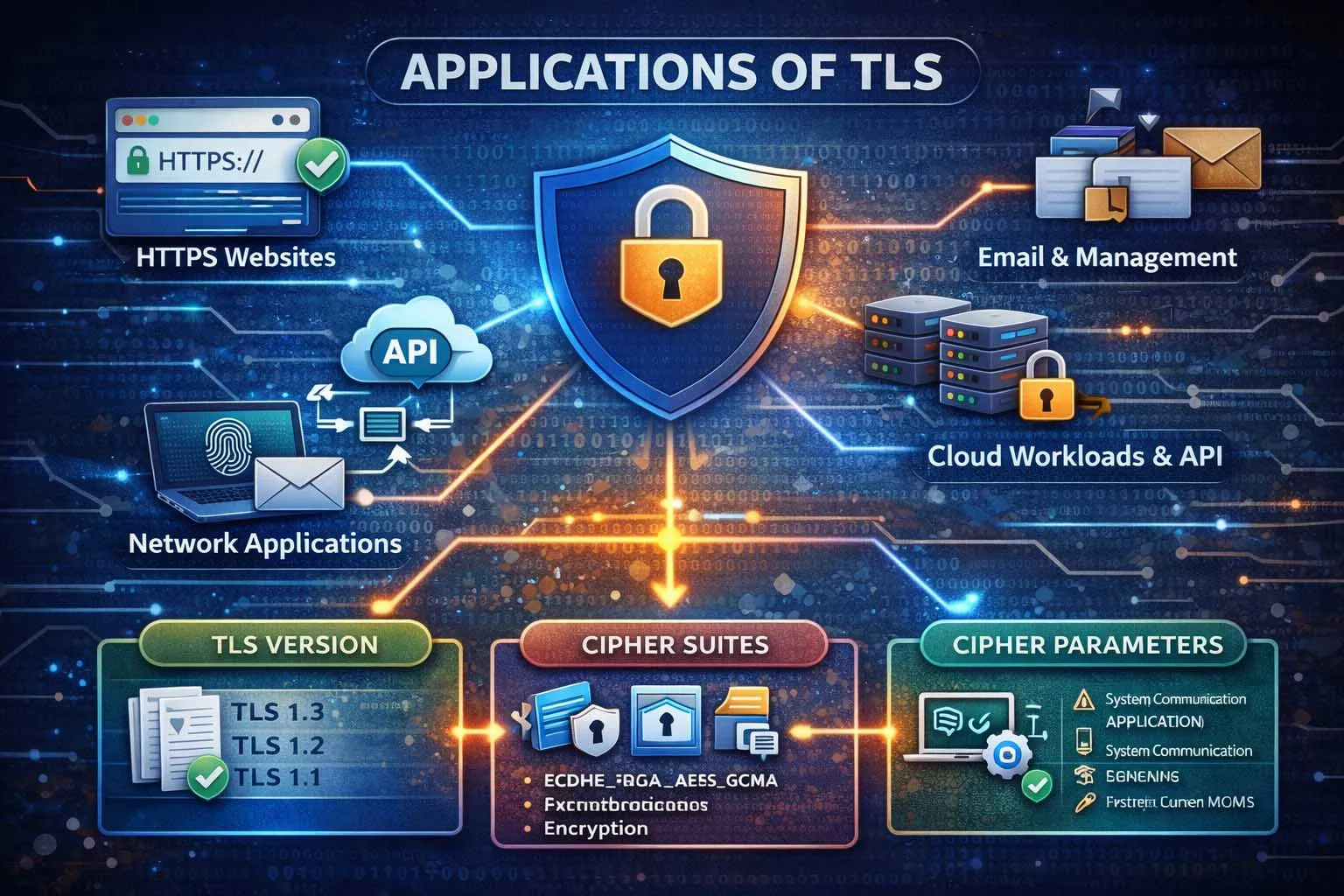

Частое применение TLS

HTTPS-сайты и веб-приложения

Самое известное применение TLS — протокол HTTPS. При посещении защищенного сайта TLS защищает сессию браузера и обеспечивает аутентификацию сервера. Это основа для электронной коммерции, клиентских порталов, обучающих платформ, удаленной поддержки, онлайн-форм, страниц входа в аккаунт, систем управления контентом и облачных бизнес-приложений.

Для веб-платформ TLS — не только механизм безопасности, но и операционное требование. Браузеры, API, федеративные системы идентификации, защита файлов cookie и современные веб-функции по умолчанию предполагают зашифрованную передачу данных. На практике сайт без правильно настроенного TLS считается небезопасным, неполным или несоответствующим стандартам.

API, приложения и взаимодействие сервисов между собой

Интерфейсы программирования приложений регулярно передают токены аутентификации, команды, записи и данные рабочих процессов между распределенными системами. TLS защищает эти обмены независимо от того, идет ли трафик между мобильным приложением и облачным узлом, внутренними микросервисами или компонентами корпоративного ПО в разных регионах и средах.

В архитектурах взаимодействия сервисов TLS часто используется не только для шифрования, но и для взаимной аутентификации. При взаимном TLS обе стороны предъявляют сертификаты, позволяя проверить подлинность друг друга. Эта модель подходит для сред с нулевым доверием, регулируемых сетей, контролируемой B2B-интеграции и надежного взаимодействия устройств.

Электронная почта, удаленный доступ и административные интерфейсы

TLS широко используется и за пределами браузера. Отправка и получение электронной почты используют TLS для защиты трафика между клиентами и серверами. Административные панели, интерфейсы удаленного управления устройствами, платформы видеоконференций, голосовые сервисы, каталоги и сессии удаленных приложений также применяют TLS для защиты учетных данных и действий администраторов.

Для команд инфраструктуры это означает, что политика безопасности передачи данных не должна ограничиваться главной страницей компании. Интерфейсы управления, шлюзовые порталы, IP-коммуникационные платформы, диспетчерские системы, встроенные веб-консоли и сервисы администрирования серверов часто содержат более чувствительные данные, чем публичные сайты, поэтому соблюдение стандартов TLS — критическое требование для всей операционной среды.

TLS используется при веб-доступе, работе API, электронной почте, администрировании, облачных нагрузках и взаимодействии систем между собой.

Сравнение TLS и SSL

Почему до сих пор говорят об SSL

В повседневной речи многие люди продолжают называть TLS протоколом SSL. Это связано с тем, что SSL был ранним семейством протоколов, которое стало ассоциироваться с защищенными веб-сессиями и сертификатами. Со временем индустрия перешла на TLS, но старый термин сохранился в сообщениях браузеров, описаниях продуктов, интерфейсах хостинга и обычном общении.

Поэтому выражения «SSL-сертификат» или «SSL-рукопожатие» до сих пор распространены, даже если фактически используется протокол TLS. С технической точки зрения современные защищенные системы основаны на TLS, а не на устаревшем семействе протоколов SSL.

Практическое значение различия

Для операторов и заказчиков основной вывод простой: современная защищенная связь использует TLS, а не устаревший SSL. При оценке платформ, устройств, шлюзов или хостингов важно проверять поддержку современных версий TLS, надежную работу с сертификатами и безопасные криптографические параметры по умолчанию. Маркетинговые материалы могут использовать старый термин, но стандарт развертывания должен соответствовать современным практикам TLS.

Это различие важно при закупках, проверке соответствия стандартам, технической документации и совместимости продуктов. Платформа, которая только заявляет о поддержке «SSL-безопасности» без указания версий TLS, оставляет слишком много неясностей относительно реальной реализации.

«SSL» остается распространенным термином на рынке, но протоколом для современных защищенных систем является TLS, обычно версии 1.2 или 1.3.

Применение TLS в реальных средах

Корпоративные и облачные платформы

Корпоративное программное обеспечение все больше зависит от TLS на публичных сайтах, частных приложениях, шлюзах API, интеграциях с SaaS, потоках идентификации, доступе к хранилищам и внутреннем трафике. В облачных средах TLS создает единую основу для защиты передаваемых данных, даже если рабочие нагрузки распределены по нескольким зонам, провайдерам и слоям автоматизации.

Это также поддерживает управление: команды безопасности могут определять политики передачи данных для входящего трафика приложений, взаимодействия сервисов, удаленного администрирования, ротации сертификатов и изоляции клиентов. Во многих организациях TLS стал одним из самых видимых слоев контроля, объединяющих архитектуру безопасности, разработку платформ и соответствие стандартам.

Промышленные системы, IoT и периферийные сети

TLS актуален и для промышленных и периферийных сред, где устройства, шлюзы, серверы и платформы управления обмениваются командами, данными конфигурации, записями событий и оперативной телеметрией. По мере подключения операционных технологий к IP-сетям растет потребность в защищенной передаче данных и увеличении количества удаленных точек доступа.

В этих средах задача развертывания шире, чем просто включение шифрования. Командам нужно учитывать распространение сертификатов на полевые устройства, ограничения ресурсов встроенных систем, совместимость версий, циклы обновлений, сегментацию сети и взаимодействие безопасности передачи с промышленными протоколами, удаленным обслуживанием и централизованными платформами мониторинга.

Унифицированные коммуникации и защищенная сигнализация

Коммуникационные системы используют TLS для защиты сигнализации и доступа к сервисам. IP-телефония, приложения на основе SIP, системы видеоконференций, диспетчерские консоли, веб-портали управления и сервисы унифицированных коммуникаций полагаются на TLS для защиты регистрации, доступа администраторов, управляющей сигнализации и интеграции приложений.

В этих случаях безопасность передачи данных обеспечивает не только конфиденциальность, но и защиту учетных данных, снижение риска манипуляции сигнализацией, поддержку надежного доступа к платформам и создание строгих границ между пользователями, серверами, шлюзами и интегрированными приложениями в распределенных коммуникационных сетях.

Особенности развертывания и лучшие практики

Предпочтение современным версиям и отказ от устаревших

Надежная позиция по TLS начинается с соблюдения протокольных стандартов. Организации должны сознательно определять поддерживаемые версии, постепенно отказываться от устаревших опций и тестировать совместимость перед запуском сервисов в промышленную эксплуатацию. Сохранение старых версий для удобства создает долгосрочные уязвимости, особенно если наследственные клиенты плохо инвентаризированы или редко используются.

В большинстве современных сценариев цель — привести среду в соответствие с актуальными лучшими практиками, сохраняя только минимальную совместимость, необходимую для бизнеса. Это нужно проверять не только на исходных серверах, но и на обратных прокси, балансировщиках нагрузки, шлюзах приложений,边缘 CDN, почтовых сервисах и интерфейсах управления.

Управление сертификатами как постоянный процесс

Работа с сертификатами должна быть дисциплиной управления жизненным циклом. Командам нужны надежные процессы выпуска, обновления, развертывания, инвентаризации, контроля отзыва, мониторинга и оповещений. Операционная зрелость управления сертификатами напрямую влияет на доступность сервисов: ошибки с сертификатами могут нарушить защищенную связь так же, как и сбой сети.

Автоматизация особенно ценна в средах с большим количеством приложений, контейнеров, шлюзов, периферийных устройств и внутренних сервисов. Чем более распределенной является архитектура, тем менее практично полагаться на ручной учет сертификатов и случайные процессы обновления.

Тестирование конфигурации, а не только доступности

Многие команды проверяют, что сервис доступен по HTTPS или другому протоколу с TLS, и считают работу завершенной. На самом деле качество развертывания зависит не только от успешного установления соединения. Нужно проверять полную конфигурацию: поддержку версий, правильность цепочки сертификатов, покрытие доменных имен, устойчивость обновления, обработку перенаправлений, поведение взаимной аутентификации (при необходимости) и согласованность политик в промышленной и тестовой средах.

Проверка конфигурации также важна после обновлений платформ, замены оборудования, изменения операционных систем, перехода к новым удостоверяющим центрам или миграции приложений. TLS тесно связан с библиотеками, прокси, хранилищами доверия и сервисными узлами, поэтому даже обычные изменения инфраструктуры могут повлиять на безопасность передачи данных.

Заключение

TLS (Transport Layer Security) — одна из фундаментальных технологий безопасности современного подключенного окружения. Он защищает данные при передаче, помогает клиентам проверить подлинность собеседника и сохраняет целостность сессии от рукопожатия до зашифрованного обмена данными. Независимо от сценария — публичный сайт, внутренний API, облачная нагрузка, портал удаленного управления, почтовая платформа или приложение для взаимодействия устройств — TLS делает связь надежной.

Понимание TLS — это не только знание о шифровании трафика. Это понимание механизмов проверки подлинности, согласования ключей, влияния версий и алгоритмов на риски, а также роли управления сертификатами для доступности и безопасности. В реальных развертываниях правильная практика TLS сочетает грамотный выбор протокола, дисциплинированное управление сертификатами и постоянный контроль конфигурации.

Часто задаваемые вопросы

ТLS и SSL — это одно и то же?

Нет. TLS — преемник SSL. Термин «SSL» до сих пор используется неофициально, но современная защищенная связь основана на TLS, а не на устаревшем семействе протоколов SSL.

Что именно защищает TLS?

TLS в первую очередь защищает данные при передаче. Он обеспечивает конфиденциальность за счет шифрования, проверяет подлинность удаленного устройства с помощью сертификатов и гарантирует целостность данных для обнаружения подделок.

Где чаще всего используется TLS?

TLS применяется на HTTPS-сайтах, в API, облачных приложениях, почтовых сервисах, административных порталах, интерфейсах удаленного управления и при взаимодействии сервисов в корпоративных и промышленных средах.

Почему важно управлять сертификатами для TLS?

Сертификаты — основа проверки доверия. Если сертификаты истекут, будут неправильно настроены, использовать неверное доменное имя или развернуты с слабой защитой ключей, защищенная связь может нарушиться или потерять надежность, даже если TLS технически включен.

Какие версии TLS рекомендуются сегодня?

Современные системы используют TLS 1.2 и TLS 1.3, где последняя является самой новой актуальной версией. Устаревшие версии нужно тщательно проверять и отключать при возможности.